Was sind Netzwerkprotokolle? Ein Komplettguide

Unermessliche Mengen an Daten fließen täglich von Gerät zu Gerät und von Netzwerk zu Netzwerk, und jede einzelne Übertragung folgt einem sehr spezifischen Satz von Regeln und Standards.

Diese Regeln und Standards werden als Netzwerkprotokolle bezeichnet. Sie legen fest, wie Geräte miteinander kommunizieren und Daten über Netzwerke ausgetauscht werden können. Sie spielen eine entscheidende Rolle dafür, wie das Internet funktioniert, von E-Mail über Cybersicherheit bis hin zu allen anderen Anwendungen dazwischen.

Was ist ein Netzwerkprotokoll?

Einfach ausgedrückt sind Netzwerkprotokolle Regelwerke, die bestimmen, wie Geräte miteinander kommunizieren, genauer gesagt, wie Daten gesendet, empfangen und interpretiert werden.

Es gibt verschiedene Arten von Netzwerkprotokollen, von denen jedes einen bestimmten Aspekt der Netzwerkkommunikation überwacht. Manche kümmern sich um die Datenübertragung, andere regeln Adressierung und Routing, wieder andere konzentrieren sich auf Sicherheit und Fehlererkennung.

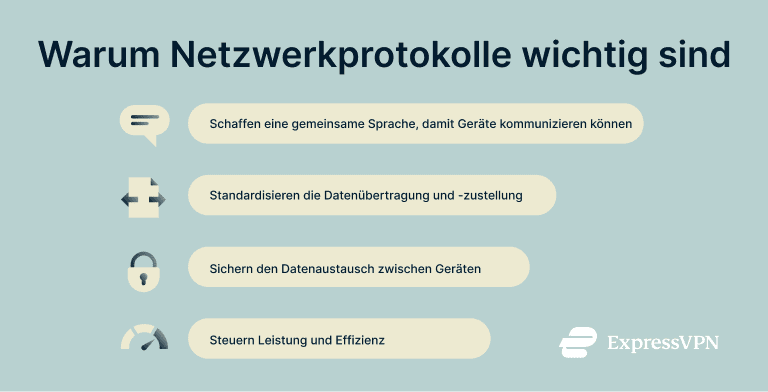

Warum sind Netzwerkprotokolle wichtig?

Netzwerkprotokolle sind das, was alle Formen digitaler Kommunikation erst möglich macht.

Ohne Netzwerkprotokolle gäbe es keinen standardisierten Weg, damit Geräte Daten sicher und effizient austauschen können. Ganze Systeme, einschließlich privater Netzwerke und des Internets selbst, könnten nicht funktionieren, und Netzwerke, wie wir sie kennen, würden schlichtweg nicht existieren. Sie verbinden Milliarden von Geräten weltweit und ermöglichen Prozesse wie E-Mail, Dateidownloads, Streaming und das Surfen im Web.

Hier sind einige der wichtigsten Vorteile, die Netzwerkprotokolle bieten:

Hier sind einige der wichtigsten Vorteile, die Netzwerkprotokolle bieten:

- Entwicklung einer gemeinsamen Sprache zwischen Geräten: Netzwerkprotokolle ermöglichen verschiedenen Geräten von unterschiedlichen Herstellern, dass sie miteinander kommunizieren können, auch wenn sie völlig unterschiedliche Betriebssysteme und Designs haben.

- Standardisierung der Datenübertragung: Protokolle steuern den Datenfluss und stellen sicher, dass Daten stets nach einem festgelegten Rahmen verarbeitet, gehandhabt, gesendet und empfangen werden. Das minimiert das Risiko von Fehlern oder unvollständigen Übertragungen.

- Sicherung des Datenaustauschs: Sicherheitsorientierte Netzwerkprotokolle schützen Daten während des Austauschs zwischen Geräten und bewahren sie vor verschiedenen Arten von Cyberangriffen, wie etwa DNS-Spoofing.

- Beeinflussung von Leistung und Effizienz: Protokolle wirken sich auch auf die Geschwindigkeit und Effizienz der Datenübertragung über Netzwerke aus. Einige sind darauf ausgelegt, so schnell wie möglich zu arbeiten, um Latenzen gering zu halten, während andere zusätzliche Schritte und Komplexität für einen sicheren Austausch einbeziehen, aber dafür langsamere Übertragungsraten haben.

Wer verwendet Netzwerkprotokolle?

Fast jeder nutzt in gewissem Maße Netzwerkprotokolle. Wenn du ein digitales Gerät hast und sich dieses Gerät auf irgendeine Weise verbindet, Daten teilt oder kommuniziert, sei es mit einem Drucker, dem Internet oder der Cloud, dann verwendest du Netzwerkprotokolle.

Du verlässt dich auf sie, um diese Webseite aufzurufen, und nutzt sie jedes Mal, wenn du im Internet surfst, eine E-Mail verschickst, Dateien herunter- oder hochlädst oder zahlreiche andere Online-Aktivitäten durchführst. Sie sind notwendig für jede Art digitaler Kommunikation.

Dagegen stehen diejenigen, die beruflich mit Netzwerken arbeiten, wie IT-Spezialisten und Netzwerkadministratoren, die Netzwerkprotokolle direkter einsetzen. Sie nutzen sie, um Netzwerke zu verwalten, zu entwickeln und zu sichern. Leider können auch Cyberkriminelle Netzwerkprotokolle missbrauchen, um Angriffe durchzuführen, etwa um Malware zu verbreiten oder ohne Zustimmung auf Geräte von Nutzern zuzugreifen.

Wie funktionieren Netzwerkprotokolle?

Auf einfachster Ebene funktionieren Netzwerkprotokolle, indem sie einen Satz von Regeln erstellen, denen jedes teilnehmende Gerät beim Senden, Empfangen und Interpretieren von Daten folgt.

Wenn ein Gerät Informationen sendet, teilen Netzwerkprotokolle die Daten in kleine Einheiten, sogenannte Pakete, versehen sie mit Zieladressen und übertragen sie über das Netzwerk. Das empfangende Gerät nutzt die Protokolle, um die Pakete wieder zusammenzusetzen, auf Fehler zu prüfen und die Daten an die richtige Anwendung zu übermitteln.

Wenn du beispielsweise eine Webseite öffnest, geben die Protokolle Hypertext Transfer Protocol (HTTP) oder Hypertext Transfer Protocol Secure (HTTPS) deinem Browser vor, wie die Webseitendaten angefordert und empfangen werden. Gleichzeitig sorgen die Protokolle Transmission Control Protocol (TCP) und Internet Protocol (IP) dafür, dass die richtigen Daten gefunden werden und korrekt sowie vollständig an das richtige Ziel gelangen.

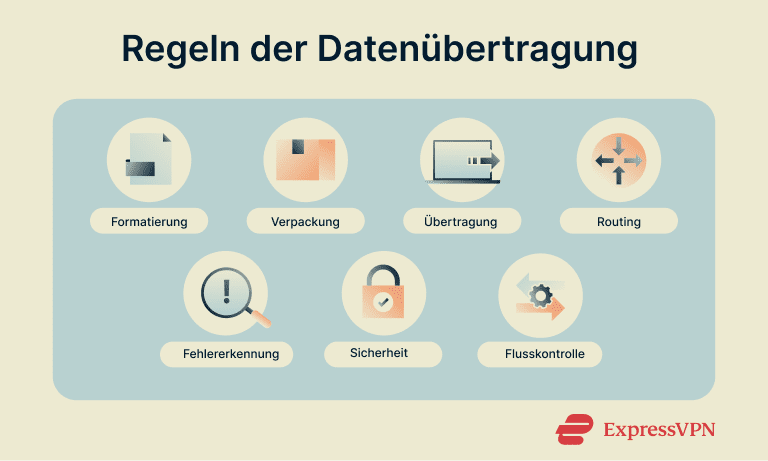

Regeln für Datenübertragung

Während der Datenübertragung steuern Netzwerkprotokolle jeden Schritt des Prozesses anhand standardisierter Regeln. Die konkreten Regeln und Funktionen können je nach Protokoll variieren, umfassen aber in der Regel folgende Bereiche:

Während der Datenübertragung steuern Netzwerkprotokolle jeden Schritt des Prozesses anhand standardisierter Regeln. Die konkreten Regeln und Funktionen können je nach Protokoll variieren, umfassen aber in der Regel folgende Bereiche:

- Datenformatierung: Organisiert Informationen, wie Text und Bilder, in einer digitalen Struktur, die alle Geräte verstehen können.

- Datenverpackung: Legt fest, wie Daten in einzelne Einheiten, sogenannte Pakete, aufgeteilt und für die Übertragung gekennzeichnet werden, beispielsweise durch die Vergabe von Sequenznummern und Zielinformationen.

- Datenübertragung: Steuert, wie Daten über Netzwerke zu anderen Geräten fließen. Diese Regeln bestimmen zum Beispiel die Reihenfolge, in der Pakete gesendet werden.

- Adressierung und Routing: Bestimmt den Weg, den Daten von einem Netzwerk zum anderen nehmen sollen, und wie Geräte an beiden Enden der Übertragung identifiziert und verifiziert werden.

- Fehlererkennung und -korrektur: Legt fest, wie Geräte Fehler während der Datenübertragung erkennen, zum Beispiel unvollständige Datenlieferungen, und welche Schritte zur Korrektur unternommen werden.

- Sicherheit: Stellt sicher, dass Daten während der Übertragung von Gerät zu Gerät sicher und privat bleiben, unter Einsatz von Methoden wie Verschlüsselung, Authentifizierung und sicheren Handshakes.

- Flusskontrolle: Regelt, wie viele Daten gleichzeitig gesendet werden, um die Effizienz zu maximieren und eine Überlastung des empfangenden Netzwerks zu vermeiden.

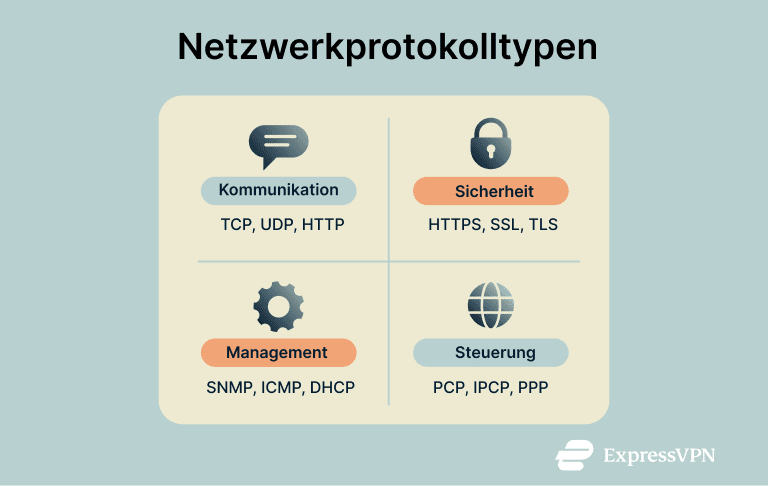

Haupttypen von Netzwerkprotokollen

Es gibt Tausende verschiedene Netzwerkprotokolle, die sich jedoch größtenteils in drei Hauptgruppen einteilen lassen: Kommunikation, Management und Sicherheit. Im Folgenden ein genauerer Blick auf diese Gruppen, einschließlich einiger Beispiele.

Kommunikationsprotokolle

Wie der Name schon sagt, steuern Kommunikationsprotokolle, wie Geräte miteinander kommunizieren. Sie helfen Geräten, Verbindungen herzustellen und Daten auszutauschen, und spielen eine entscheidende Rolle dabei, den Zugriff auf das Internet zu ermöglichen. Zahlreiche Online-Dienste, darunter E-Mail, Instant Messaging und Dateiübertragungen, sind auf Kommunikationsprotokolle angewiesen, um zu funktionieren.

Beispiele sind:

Beispiele sind:

- Transmission Control Protocol (TCP): Wahrscheinlich das wichtigste Kommunikationsprotokoll. TCP sorgt für eine zuverlässige und fehlerfreie Datenübertragung zwischen Geräten.

- User Datagram Protocol (UDP): Ein verbindungsloses Protokoll, das schneller als TCP ist, da es vor dem Senden der Daten keine Verbindung aufbaut, jedoch anfälliger für Fehler ist.

- Hypertext Transfer Protocol (HTTP): Ein Anwendungsprotokoll, das beim Surfen im Web verwendet wird, um Daten zwischen Webservern und Browseranwendungen zu übertragen.

- Remote Desktop Protocol (RDP): Ermöglicht es Nutzern, sich aus der Ferne mit einem anderen Computer zu verbinden und diesen über ein Netzwerk zu steuern.

- File Transfer Protocol (FTP): Überträgt Computerdateien in Binär- oder Textformaten zwischen Clients und Servern innerhalb desselben Computernetzwerks.

Netzwerksicherheitsprotokolle

Diese Protokolle sind dafür verantwortlich, die notwendigen Standards und Systeme festzulegen, um Daten während der Übertragung von einem Ort zum anderen zu schützen. Sie dienen dazu, Daten zu verschlüsseln und unbefugte Zugriffe zu verhindern, und spielen eine zentrale Rolle in der Cybersicherheit sowie bei sicheren, privaten Kommunikationen zwischen Netzwerkgeräten.

Bekannte Beispiele für Sicherheitsprotokolle sind:

- Hypertext Transfer Protocol Secure (HTTPS): Die sichere Version von HTTP. Dieses Protokoll nutzt entweder Secure Sockets Layer (SSL) oder Transport Layer Security (TLS), meist letzteres, um Webdaten zu verschlüsseln.

- Secure Sockets Layer (SSL): Ein kryptografisches Protokoll zur Verschlüsselung sensibler Daten und Internetverbindungen für die Kommunikation zwischen Server und Client oder Server zu Server.

- Transport Layer Security (TLS): Der Nachfolger von SSL, sicherer und effizienter. TLS verschlüsselt Daten zwischen kommunizierenden Anwendungen.

- Internet Protocol Security (IPsec): Eine Sammlung von Sicherheitsprotokollen, die Authentifizierung und Verschlüsselung von über IP-Netzwerke übertragenen Daten bereitstellt.

Zahlreiche VPN-Protokolle, wie PPTP, L2TP, SSTP, OpenVPN, WireGuard und Lightway, fallen ebenfalls in diese Kategorie. Im Gegensatz zu Protokollen wie TLS, SSL oder IPsec, die die Verschlüsselung einzelner Datensitzungen fokussieren, kombinieren VPN-Protokolle Verschlüsselung mit Tunneling, um sichere virtuelle Verbindungen zu schaffen, die den gesamten Netzwerkverkehr schützen.

Managementprotokolle

Netzwerkverwaltungsprotokolle legen die Regeln dafür fest, wie Computernetzwerke verwaltet werden sollten, um ihre Ressourcen optimal zu nutzen und Probleme oder Störungen zu vermeiden. Sie steuern Prozesse wie das Aufbauen und Aufrechterhalten stabiler Verbindungen zwischen Geräten sowie das Erkennen und Beheben von auftretenden Fehlern.

Häufig verwendete Protokolle sind:

- Simple Network Management Protocol (SNMP): Unterstützt Netzwerkadministratoren bei der Verwaltung von Netzwerkgeräten, der Überwachung der Leistung und der Erkennung technischer Probleme.

- Internet Control Message Protocol (ICMP): Wird hauptsächlich zum Senden von Fehlermeldungen und für grundlegende Netzwerkdiagnosen, wie den Ping-Befehl, verwendet.

- Dynamic Host Configuration Protocol (DHCP): Weist Geräten beim Verbinden mit einem Netzwerk IP-Adressen zu und stellt zudem Subnetzmasken und DNS-Adressen bereit.

- Address Resolution Protocol (ARP): Verknüpft IP-Adressen mit physischen Geräteadressen, den sogenannten Media Access Control (MAC)-Adressen, in lokalen Netzwerken.

- Network Basic Input/Output System (NetBIOS): Verwaltet Sitzungsverbindungen zwischen Anwendungen auf verschiedenen Geräten, sodass diese über ein lokales Netzwerk kommunizieren können.

Steuerungsprotokolle: Wichtige Funktionen und Beispiele

Der Begriff „Steuerungsprotokolle" ist weniger spezifisch als die anderen drei Kategorien und kann einige der zuvor genannten Protokolle aus den anderen Gruppen umfassen. Er bezieht sich auf Protokolle, die steuern, wie Daten von einem Ort zum anderen gelangen, anstatt den eigentlichen Inhalt (wie Dateien, Videos oder E-Mails) zu übertragen.

Diese Protokolle regeln Details wie den Zeitpunkt der Datenübertragung, die Geschwindigkeit und das Vorgehen bei Problemen.

Sie helfen dabei:

- Verbindungen zwischen Geräten herzustellen

- Den Datenfluss zu steuern, damit Netzwerke nicht überlastet werden

- Eine erfolgreiche Zustellung sicherzustellen, indem überprüft wird, dass die Daten das richtige Ziel erreichen

Beispiele sind TCP, das Port Control Protocol (PCP), das Geräten ermöglicht, mit Upstream-Routern zu kommunizieren und zu steuern, wie eingehender Datenverkehr weitergeleitet wird, sowie das Internet Protocol Control Protocol (IPCP), das zur Konfiguration von IP über Point-to-Point-Protokoll (PPP)-Verbindungen verwendet wird.

Wie Protokolle Interoperabilität ermöglichen

Netzwerkprotokolle ermöglichen es verschiedenen Betriebssystemen und Geräten (wie Routern), miteinander zu kommunizieren, indem sie die Regeln für die Kommunikation standardisieren – unabhängig von ihrem zugrunde liegenden Design oder Code. Indem sie denselben Standards folgen, können beispielsweise Windows-PCs problemlos mit Apple Macs oder Android-Smartphones kommunizieren, ohne dass es Barrieren zwischen ihnen gibt.

Damit diese Art der Interoperabilität möglich wird, arbeiten Protokolle nicht einzeln, sondern in koordinierten Gruppen, den sogenannten „Protokoll-Suites". Jedes Protokoll in der Suite übernimmt eine bestimmte Aufgabe, wie Routing, Zustellung oder Sicherheit, und gemeinsam sorgen sie dafür, dass Daten reibungslos von einem Gerät zum anderen gelangen.

Das bekannteste Beispiel ist TCP/IP, die Suite, die die Grundlage des Internets bildet.

Beispiel aus der Praxis: TCP/IP im Einsatz

TCP und IP gehören zu den wichtigsten Netzwerkprotokollen, da sie zusammen die beiden entscheidenden Elemente jeder Online-Kommunikation übernehmen: Adressierung und Zustellung.

IP ist dafür zuständig, Geräten IP-Adressen zuzuweisen, damit Daten korrekt adressiert und weitergeleitet werden können, während TCP die Zustellung der Daten und die Verbindungen zwischen Geräten übernimmt.

Hier ist eine einfache Schritt-für-Schritt-Erklärung, wie das funktioniert:

- IP-Abfrage: Du gibst eine Webadresse in deinen Browser ein und drückst „Enter". Dies löst eine IP-Abfrage über das DNS aus, das zentrale Element der Internetinfrastruktur, das menschenlesbare Webadressen in numerische IP-Adressen übersetzt.

- TCP-Handshakes: Sobald die korrekte IP-Adresse gefunden ist, führen TCP-Handshakes dazu, dass eine Verbindung zwischen deinem Gerät und dem entsprechenden Webserver hergestellt wird und bestätigt wird, dass beide bereit zur Kommunikation sind.

- Datenkapselung: Die relevanten Daten werden in Pakete aufgeteilt und mit einer Sequenznummer sowie dem Ziel versehen.

- Datenübertragung: Die Datenpakete werden über das Netzwerk an die Ziel-IP-Adresse gesendet. TCP steuert den Datenfluss, um die Netzwerkressourcen effizient zu nutzen und Überlastungen zu vermeiden.

- Zusammenführung: Sobald alle Datenpakete angekommen sind, werden sie wieder zum ursprünglichen Datenstrom zusammengesetzt und an die entsprechende Anwendung übergeben, damit sie dem Nutzer angezeigt werden.

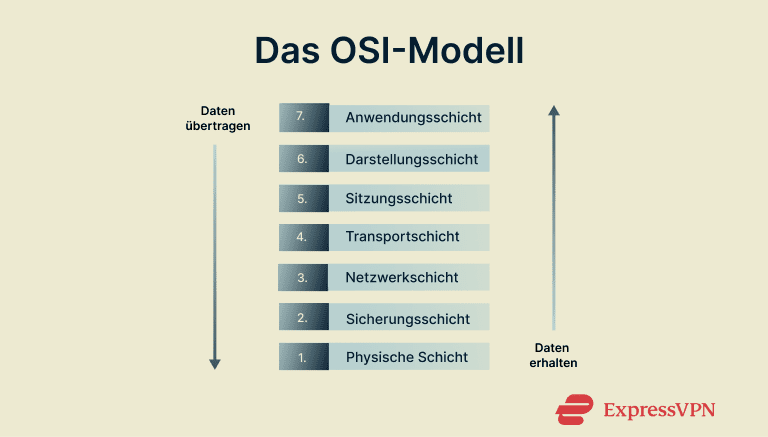

Das OSI-Modell und Protokollschichten

Das Open Systems Interconnection (OSI)-Modell ist eine konzeptionelle Darstellung, wie das Internet funktioniert. Es ist in sieben verschiedene Schichten unterteilt, von denen jede einen anderen Aspekt der Netzwerkfunktionalität abbildet.

Netzwerkprotokolle sind in jeder dieser Schichten beteiligt und liefern den Rahmen für die verschiedenen Phasen der Datenübertragung.

Übersicht über die 7 OSI-Schichten

Die sieben Schichten des OSI-Modells sind wie folgt:

- Physische Schicht: Stellt die physischen Komponenten und Medien dar, die rohe Datenbits übertragen, wie Kabel, Switches und WLAN-Signale. Protokolle finden auf dieser Schicht keine Anwendung, da sie nur Signale behandeln und keine Kommunikationsregeln.

- Sicherungsschicht (Data Link): Legt fest, wie Daten in kleine Einheiten, sogenannte Frames, verpackt und zwischen Geräten desselben Netzwerks übertragen werden, einschließlich Methoden zur Fehlererkennung und -korrektur. Relevante Protokolle auf dieser Schicht sind unter anderem PPP und ARP.

- Netzwerkschicht (Network): Beschäftigt sich mit Routing und Weiterleitung von Daten, also damit, wie optimale Pfade für die Datenübertragung gefunden und ausgewählt werden. Häufige Protokolle hier sind IP und IPsec.

- Transportschicht (Transport): Regelt die End-to-End-Kommunikation zwischen Geräten und die Erkennung und Behebung von Fehlern im Datenübertragungsprozess. Wichtige Protokolle auf dieser Schicht sind TCP und UDP.

- Sitzungsschicht (Session): Behandelt die Verwaltung von Kommunikationskanälen zwischen Computern, die Daten austauschen möchten. Relevante Protokolle sind NetBIOS und RPC.

- Darstellungsschicht (Presentation): Übersetzt Daten in ein nutzbares und verständliches Format für den Endanwender. Typische Protokolle sind SSL und TLS.

- Anwendungsschicht (Application): Auf dieser obersten Schicht erreichen die Daten schließlich die Endanwenderanwendungen und -dienste. Typische Protokolle hier sind HTTPS und FTP.

OSI vs. TCP/IP: Wichtige Unterschiede

Bisher haben wir TCP/IP als eine Reihe von Netzwerkprotokollen betrachtet, die für die IP-Adresszuweisung und die Datenübertragung über Netzwerke zuständig sind.

TCP/IP kann jedoch auch ein Netzwerkmodell bezeichnen, ähnlich wie das OSI-Modell, das die Netzwerkkommunikation in verschiedene Schichten unterteilt – allerdings auf praktischere und kompaktere Weise.

Es gibt einige wesentliche Unterschiede zwischen den beiden Modellen.

Erstens ist das OSI-Modell ein rein konzeptionelles Modell, das hauptsächlich zu Bildungszwecken genutzt wird. Das TCP/IP-Modell hingegen ist praxisorientierter und wurde vom US-Verteidigungsministerium entwickelt, um die Kommunikation über miteinander verbundene Netzwerke zu ermöglichen.

Das TCP/IP-Modell ist außerdem kompakter und umfasst nur vier Schichten im Vergleich zu den sieben des OSI-Modells. Die vier Schichten von TCP/IP sind:

- Link: Behandelt, wie die ersten Verbindungen zwischen Netzwerken und Geräten hergestellt werden.

- Internet: Diese Schicht steuert die Adressierung und das Routing von Daten über verschiedene Netzwerke.

- Transport: Deckt die eigentliche Übertragung von Daten von einem Ort zum anderen ab.

- Application: Die benutzerorientierte Schicht, die Daten empfängt und relevante Dienste bereitstellt, damit Anwendungen funktionieren.

Eine einfache Möglichkeit, sich die beiden Modelle vorzustellen, ist, dass OSI konzeptionell und theoretisch ist – fast wie ein Bauplan dafür, wie das Internet funktioniert –, während TCP/IP die tatsächliche, funktionale Architektur zeigt, die all dies ermöglicht.

Netzwerkprotokolle in Cybersecurity

Wie bereits erwähnt, konzentriert sich eine ganze Gruppe von Netzwerkprotokollen auf Sicherheit. Sie legen Prozesse wie Verschlüsselung und Authentifizierung fest, um den Datenfluss sicherer und privater zu gestalten, sodass die Daten zuverlässig an ihr Ziel gelangen. Leider können Cyberkriminelle auch Schwachstellen in Netzwerkprotokollen ausnutzen, um Angriffe durchzuführen.

Wie Angreifer Protokolle ausnutzen

Cyberangreifer können die vorhersehbare, strukturierte Arbeitsweise von Netzwerkprotokollen ausnutzen, um Netzwerke und Teile der Internetinfrastruktur anzugreifen. Sie können beispielsweise Angriffe wie ARP- oder DNS-Spoofing einsetzen, um Vertrauen zu manipulieren und den Online-Datenverkehr umzuleiten, oder TCP-Session-Hijacking, um unverschlüsselte Datenkommunikation abzufangen. Angreifer können außerdem falsch konfigurierte oder veraltete Protokolle ausnutzen, wie alte Versionen von FTP.

Wie man Netzwerkprotokolle sichert

Die Durchsetzung von Verschlüsselung, Authentifizierung und Datenintegritätsprüfungen auf allen Kommunikationsebenen ist eine der effektivsten Methoden, um Netzwerkprotokolle sofort abzusichern.

Es ist außerdem ratsam, veraltete oder alte Protokolle wie Telnet, das Benutzern den Fernzugriff auf andere Geräte im gleichen Netzwerk ermöglicht, durch sicherere, moderne Alternativen wie Secure Shell (SSH) zu ersetzen, das verschlüsselte Verbindungen zwischen Computern für den Fernzugriff bereitstellt.

Halte zudem alle relevanten Software- und Firmwareversionen auf dem neuesten Stand und installiere die sichersten VPN-Protokolle sowie andere Sicherheitsprotokolle auf den zentralen Netzwerkgeräten, wie Routern.

Empfohlene Tools und Praktiken zur Sicherung von Protokollen

Eine Vielzahl von Sicherheits- und Netzwerküberwachungstools kann dabei helfen, deine Protokolle abzusichern und die notwendigen Daten zu gewinnen, um Schwachstellen zu erkennen und zu beheben. Netzwerkadministratoren sollten Lösungen zum Protokoll- und Port-Scanning sowie Systeme zur Überprüfung von Verschlüsselung in Betracht ziehen. Plattformen für Sicherheitsinformationen und Ereignismanagement (SIEM) können zudem helfen, Netzwerkdaten zu überwachen und zu protokollieren, während Firewalls und Intrusion-Detection-Systeme dabei unterstützen, unbefugte Benutzer zu blockieren oder zu erkennen.

Anwendungen von Netzwerkprotokollen

Wie bereits erwähnt, sind Netzwerkprotokolle in fast jeder Form digitaler Kommunikation unverzichtbar. Ihre Anwendungsbereiche sind vielfältig und zahlreich, und unzählige alltägliche Nutzer, Unternehmen sowie IT-Spezialisten sind täglich auf sie angewiesen.

Alltägliche Anwendungsfälle: (Web, E-Mail, Dateiübertragung)

Jeden Tag verlassen sich Milliarden von Internetnutzern auf Netzwerkprotokolle, um Webseiten in ihren Browsern aufzurufen, im Web zu suchen, Dateien herunter- und hochzuladen, E-Mails an Freunde und Familie zu senden und andere Online-Aktivitäten zu nutzen, wie Streaming, Online-Gaming und Videochats in Echtzeit. HTTP und HTTPS regeln zum Beispiel das Surfen, während Protokolle wie SMTP steuern, wie E-Mails vom Absender zum Empfänger gelangen.

Unternehmens- und Infrastruktur-Anwendungen

Im Geschäftsbereich bilden Protokolle die notwendigen Grundlagen für sichere und zuverlässige Datenübertragungen, die verschiedene Geschäftsprozesse ermöglichen. Neben den zentralen Protokollen, von denen jeder Nutzer profitiert, wie TCP und IP, nutzen Unternehmensnetzwerke häufig spezielle, geschäftsorientierte Protokolle, darunter:

- SSH- und VPN-Protokolle für sicheren Fernzugriff auf Unternehmensressourcen und Netzwerke.

- SNMP und ICMP zur Überwachung des Datenverkehrs und zur Erkennung von Problemen.

- Remote Authentication Dial-In User Service (RADIUS) und Kerberos zur Überprüfung von Benutzeridentitäten und zur Zugriffskontrolle.

- Border Gateway Protocol (BGP), Open Shortest Path First (OSPF) und ähnliche Protokolle, die festlegen, wie Daten zwischen Standorten übertragen werden.

Protokolle im IoT und bei Smart-Geräten

Heutzutage werden immer mehr Geräte von Netzwerkprotokollen gesteuert, wie zum Beispiel Geräte des Internet of Things (IoT) und Smart Devices. Da diese Geräte oft nicht über die leistungsstarke Rechenkapazität von Computern oder ähnlichen Geräten verfügen, nutzen sie häufig vereinfachte, spezialisierte Protokolle, um Verbindungen herzustellen und mit Routern sowie Netzwerken zu kommunizieren. Beispiele hierfür sind Message Queuing Telemetry Transport (MQTT) und Constrained Application Protocol (CoAP).

Fehlerbehebung und Leistungstipps

Alltägliche Nutzer müssen sich in der Regel nicht darum kümmern, „hinter die Kulissen" von Netzwerkprotokollen zu blicken. Netzwerkfachleute und Techniker sowie IT-Teams in Unternehmen hingegen müssen möglicherweise Netzwerkprobleme beheben und Protokolleinstellungen neu konfigurieren, um die Leistung ihrer Geräte zu optimieren.

Häufige Protokollfehler erklärt

Netzwerkadministratoren stoßen häufig auf wiederkehrende Probleme, die während oder aufgrund der Protokollkommunikation auftreten, wie zum Beispiel:

- Timeouts, die oft mit Paketverlusten oder Überlastungen im Netzwerk zusammenhängen.

- Verbindungsresets, die manchmal durch Firewalls verursacht werden, die den Datenverkehr blockieren.

- DNS-Ausfälle, häufig bedingt durch falsch konfigurierte DNS-Server oder Probleme mit dem DNS-Cache.

- Handshake-Fehler, die durch Inkompatibilitäten bei Sicherheitszertifikaten oder Cipher Suites entstehen.

So überwacht man die Leistung von Netzwerkprotokollen

IT-Fachleute und Netzwerkingenieure können eine Vielzahl von Netzwerküberwachungstools nutzen, um die Netzwerkleistung zu verfolgen. Diese Tools überwachen und protokollieren Kennzahlen wie Latenz, Bandbreite, Durchsatz, Dauer von Handshakes und andere wichtige Metriken. Sie helfen dabei, ein Gesamtbild der Netzwerkleistung zu erstellen und wiederkehrende Fehler oder Schwachstellen zu identifizieren.

FAQ: Häufige Fragen zu Netzwerkprotokollen

Was sind die 10 wichtigsten Arten von Netzwerkprotokollen?

Es gibt weit mehr als 10 Arten von Netzwerkprotokollen, aber 10 bekannte Beispiele sind: Transmission Control Protocol (TCP), Internet Protocol (IP), Hypertext Transfer Protocol (HTTP), Hypertext Transfer Protocol Secure (HTTPS), File Transfer Protocol (FTP), Dynamic Host Configuration Protocol (DHCP), Simple Network Management Protocol (SNMP), Internet Control Message Protocol (ICMP), Secure Sockets Layer (SSL) und Address Resolution Protocol (ARP). Jedes dieser Protokolle erfüllt eine spezifische Funktion, zum Beispiel steuert TCP, wie Daten in Pakete aufgeteilt und zwischen Netzwerken übertragen werden, während HTTPS eine sichere Verschlüsselungsschicht für Webseitendaten hinzufügt.

Was sind die 4 Hauptkategorien von Protokollen?

Die Hauptkategorien von Netzwerkprotokollen sind Kommunikationsprotokolle, Sicherheitsprotokolle und Verwaltungsprotokolle. Hinzu kommen Steuerungsprotokolle, die Protokolle aus den anderen drei Kategorien enthalten können. Jede Gruppe erfüllt eine eigene Rolle: Kommunikationsprotokolle definieren, wie Netzwerkgeräte miteinander kommunizieren, und Sicherheitsprotokolle sorgen dafür, dass Netzwerke, Geräte und Daten vor Cyberangriffen oder unbefugtem Zugriff geschützt sind.

Was ist ein Protokoll mit 3 Beispielen?

Ein Netzwerkprotokoll ist einfach ein Satz von Regeln oder Anweisungen, die festlegen, wie Netzwerke funktionieren sollen, wenn sie miteinander kommunizieren oder Daten austauschen. Bekannte Beispiele sind Transmission Control Protocol (TCP), das die Datenübertragung von einem Punkt zum anderen steuert; Simple Mail Transfer Protocol (SMTP), das für den Versand von E-Mails genutzt wird; und Hypertext Transfer Protocol (HTTP), das die Kommunikation und den Datenaustausch zwischen Webbrowsern und Servern regelt.

Wie beeinflussen Netzwerkprotokolle die Datenübertragung?

Netzwerkprotokolle legen die Regeln und Standards fest, wie Daten formatiert, gekapselt, verschlüsselt, übertragen, gesendet und von Netzwerkgeräten empfangen werden sollen. Sie definieren jedes Detail, wie Daten von einem Ort zum anderen gelangen, einschließlich der Aufteilung in einzelne Pakete, deren Formatierung und der Zustellung an die exakten Ziele.

Was ist der Unterschied zwischen Kommunikations-, Sicherheits- und Verwaltungsprotokollen?

Jede dieser Gruppen von Netzwerkprotokollen hat einen eigenen Zweck, und alle drei sind wichtig für das Funktionieren von Netzwerken. Kommunikationsprotokolle steuern, wie Geräte interagieren und Daten austauschen, Sicherheitsprotokolle schützen die Daten durch Verschlüsselung, und Verwaltungsprotokolle kontrollieren den Betrieb des Netzwerks und die Zuweisung von Ressourcen.

Welche Protokolle nutzen Router?

Router verwenden vor allem verschiedene Routing-Protokolle, die die Kommunikation zwischen Routern und anderen Netzwerkgeräten ermöglichen. Beispiele für Routing-Protokolle sind Routing Information Protocol (RIP) und Open Shortest Path First (OSPF), die beide dafür sorgen, dass Router den optimalen Pfad für die Datenübertragung finden und nutzen.

Wie machen Netzwerkprotokolle das Internet funktionsfähig?

Netzwerkprotokolle liefern die notwendigen Regeln, die es ermöglichen, dass Daten auf sichere, zuverlässige und standardisierte Weise zwischen Netzwerken übertragen werden, einschließlich Internetdaten von Webservern und Rechenzentren zu den Geräten der Nutzer. Sie ermöglichen im Grunde die Kommunikation zwischen Geräten und machen so Internetdienste wie das World Wide Web, E-Mail und weitere möglich.

Schützen VPNs vor protokollbasierten Angriffen?

Das hängt von der Art des Angriffs ab. VPNs verschlüsseln deine Internetdaten und verschleiern deine IP-Adresse, was Schutz gegen bestimmte Cyberangriffe bietet, wie Packet Sniffing, DNS-Spoofing, Man-in-the-Middle (MITM)-Angriffe und Distributed Denial-of-Service (DDoS)-Angriffe. Gleichzeitig können VPNs jedoch keine protokollbasierten Angriffe verhindern, die oberhalb des VPN-Tunnels oder innerhalb bestimmter Dienstprotokolle stattfinden, wie TLS-/SSL-Downgrade-Angriffe oder Exploits auf Anwendungsebene.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN