O que é um malware trojan? Guia completo de riscos e proteção

Os trojans, ou cavalos de Troia, são um tipo de malware que engana as vítimas para que baixem seu conteúdo malicioso, disfarçando-se de softwares ou arquivos seguros. Dependendo da ameaça específica, um trojan pode coletar furtivamente seus dados pessoais confidenciais, sequestrar seus arquivos para exigir resgate, baixar outras ameaças ou causar danos de diversas outras maneiras.

Neste guia, vamos explorar o que é um trojan, como eles funcionam e as ameaças específicas que representam para você e seus dispositivos. Também abordaremos os sinais de infecção por trojan aos quais você deve estar atento e como removê-los do seu computador ou celular.

O que é um trojan?

Os trojans são um dos muitos subtipos de malware. Saber o que eles são é um conhecimento importante de cibersegurança que todos deveriam ter.

Definição de malware trojan

Os trojans (às vezes chamados, de forma um tanto imprecisa, de vírus trojan) são um tipo de malware definido pelo fato de se apresentarem como softwares ou arquivos legítimos. Sob essa aparência de segurança, eles na verdade contêm código malicioso e podem danificar seu dispositivo após serem baixados ou instalados.

Em termos de aparência, os trojans podem se parecer com uma atualização de um programa existente, um software gratuito ou arquivos como documentos e filmes. Sem que a vítima saiba, o download contém código malicioso.

Trojan o que é: vírus ou malware?

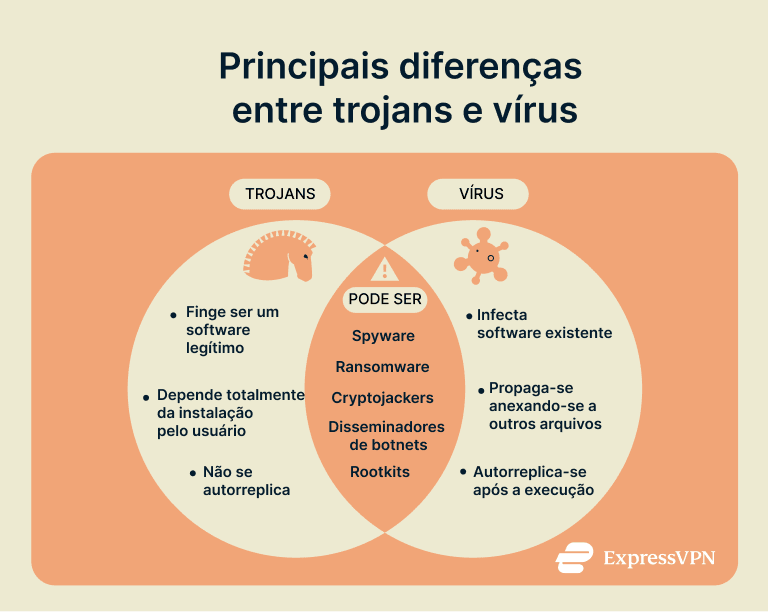

Tecnicamente falando, trojans e vírus são dois tipos distintos de malware. Ao contrário dos vírus, os trojans não costumam se replicar nem injetar código malicioso em outros arquivos.

Além disso, qualquer trojan provavelmente se enquadrará em outra categoria de malware, dependendo da ameaça que representa. Por exemplo, um trojan também pode ser um cryptojacker, um ransomware ou um spyware.

Dito isso, muitas pessoas usam a palavra "vírus" para se referir a todos os tipos de malware, não apenas às ameaças que se autorreplicam. Nesse sentido menos técnico, um trojan pode ser chamado de vírus.

Principais diferenças entre trojan e vírus

Trojans e vírus são ambos considerados vetores de malware. Os dois termos descrevem a forma como uma ameaça é entregue, não o efeito que ela tem no dispositivo da vítima. Nos bastidores, os trojans e os vírus operam de forma diferente.

Trojans e vírus são ambos considerados vetores de malware. Os dois termos descrevem a forma como uma ameaça é entregue, não o efeito que ela tem no dispositivo da vítima. Nos bastidores, os trojans e os vírus operam de forma diferente.

Os trojans são projetados para se disfarçarem de arquivos ou aplicativos úteis. O objetivo é enganar os usuários para que baixem e instalem o arquivo completamente. Uma vez instalados, a maioria dos trojans são furtivos e não parecem ser perigosos imediatamente. Eles podem apresentar um uso legítimo para impedir que a vítima desinstale o software. Além disso, muitos trojans alteram o dispositivo alvo para dificultar a desinstalação.

Em contraste, os vírus geralmente executam seu ataque assim que o usuário abre o arquivo infectado. Ao contrário dos trojans, os vírus podem se reproduzir infectando outros arquivos no dispositivo, espalhando-se de acordo com sua programação. Enquanto os vírus normalmente exigem que o usuário inicie a infecção, eles podem então operar com mais autonomia, enquanto os trojans geralmente precisam que o usuário conclua todo o processo de instalação antes de se tornarem ativos.

Como vetores de malware, e não ameaças específicas, há muitas coincidências nos danos causados por trojans e vírus.

Breve história dos trojans

O nome "trojan", usado para descrever malware enganoso, vem da lendária batalha de Troia, na qual os exércitos gregos presentearam seus inimigos troianos com um grande cavalo de madeira como um suposto gesto de paz. Horas depois de o cavalo entrar na cidade, soldados gregos que estavam escondidos dentro dele saíram e conquistaram Troia. Como símbolo de trapaça, a palavra "trojan" passou a ser associada a arquivos de computador que pareciam seguros, mas que na verdade continham ameaças ocultas.

Há quem diga que John Walker programou o primeiro trojan em 1975. Seu trojan, chamado PERVADE, criava cópias adicionais de um jogo chamado ANIMAL para ajudar outros usuários a encontrar o software. Embora não fosse inerentemente malicioso, esse modelo seria posteriormente copiado por cibercriminosos para causar danos reais.

Um exemplo antigo de trojan malicioso data de 1989. Um programador de computador enviou disquetes aos participantes de uma conferência médica com cartas anexas explicando que o disco continha informações sobre a epidemia de AIDS em curso. Ao abrir o arquivo, as vítimas se deparavam com um questionário inofensivo. Mas, quando um dispositivo que interagia com o disco era reiniciado 90 vezes, todo o disco rígido era criptografado, resultando na perda de dados. Uma mensagem também apareceria instruindo as vítimas a enviar dinheiro para um endereço específico se quisessem recuperar seus arquivos.

Este é um excelente exemplo de um trojan. Pareceu totalmente legítimo por um longo período, mas continha código de ransomware oculto. Muitos trojans futuros empregariam estratégias semelhantes.

Nos anos que se seguiram, os trojans provaram ser um método altamente eficaz para disseminar todos os tipos de malware. Eles são comuns em todos os tipos de dispositivos, sendo os aplicativos aparentemente legítimos um problema particularmente disseminado; o xHelper, um trojan para Android, infectou aproximadamente 131 dispositivos por dia em seus primeiros sete meses. Embora os trojans direcionados a usuários de iOS tendam a causar menos danos do que seus equivalentes para Android, os iPhones não são imunes a esse tipo de ameaça.

Como os trojans funcionam?

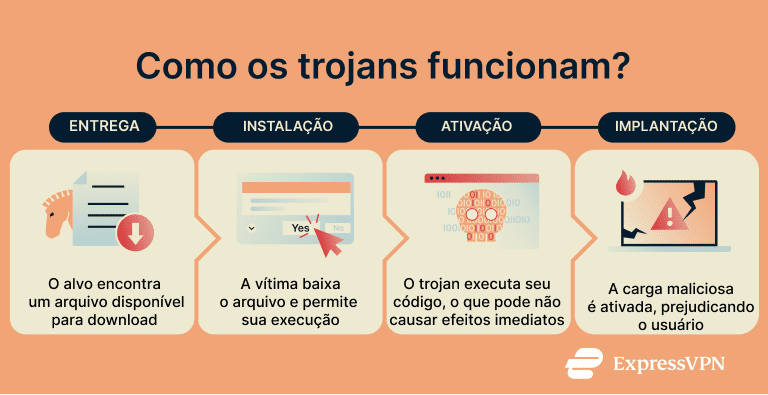

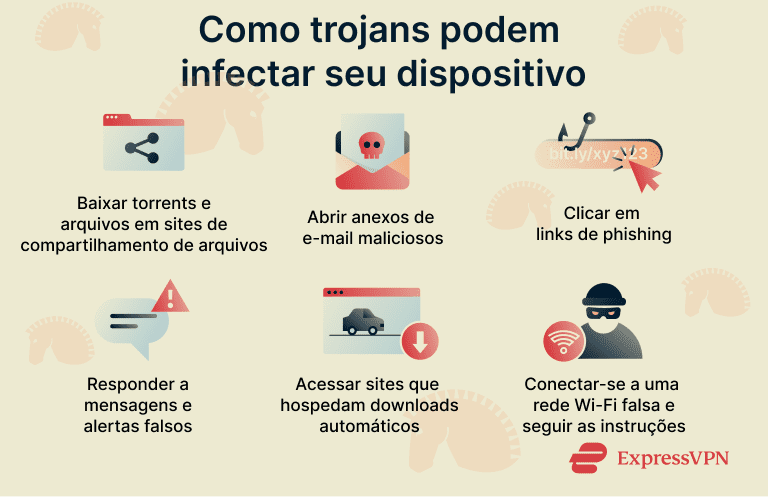

Cibercriminosos distribuem trojans por meio de diversos métodos, desde publicá-los em sites de compartilhamento de arquivos até disseminar links por e-mail, SMS e redes sociais.

Cibercriminosos distribuem trojans por meio de diversos métodos, desde publicá-los em sites de compartilhamento de arquivos até disseminar links por e-mail, SMS e redes sociais.

Para enganar os usuários e levá-los a baixar e instalar trojans, os cibercriminosos empregam táticas de engenharia social. A engenharia social é um amplo conjunto de práticas que exploram as emoções humanas para induzir as pessoas a agirem de forma impulsiva. O medo e a ganância são frequentemente explorados, juntamente com apelos à ação imediata.

Uma vez que a vítima instala o malware, o que acontece a seguir depende da finalidade específica do trojan. Ele pode assumir o controle remoto do dispositivo imediatamente, espioná-lo discretamente ou roubar informações confidenciais. Alternativamente, o dispositivo pode funcionar normalmente até que um determinado período de tempo se passe ou uma ação específica seja realizada.

Consequências a longo prazo das infecções por trojan

Infecções por trojans podem causar diversas consequências a longo prazo, desde perdas financeiras pontuais até roubo de identidade. Trojans de Acesso Remoto (RATs) podem garantir ao cibercriminoso controle total sobre o dispositivo de um usuário sem que a vítima perceba durante meses ou anos. Dados pessoais extraídos por meio de trojans e publicados na dark web podem acompanhar a vítima pelo resto da vida. Da mesma forma, dados destruídos por um trojan podem ser irrecuperáveis, resultando em meses ou anos de trabalho perdido.

Como os trojans se espalham pelos dispositivos

Os trojans dependem da trapaça, com os cibercriminosos empregando uma variedade de técnicas para convencer os usuários a baixar, executar e manter o malware instalado em seus dispositivos. Antes de entrarmos nos detalhes, vale a pena observar as táticas gerais de engenharia social usadas para convencer as pessoas a baixar arquivos.

Explorar a psicologia humana para disseminar trojans costuma ocorrer das seguintes formas:

- Aproveitando-se da sua curiosidade: uma tática comum é fazer uma afirmação absurda ou prometer compartilhar informações altamente desejadas. Um forte desejo de aprender algo pode fazer com que as pessoas baixem a guarda.

- Fingindo ser uma celebridade ou empresa: assim como os trojans imitam softwares legítimos, os distribuidores de trojans frequentemente se fazem passar por figuras e empresas famosas. Por exemplo, uma mensagem que alega ser da sua operadora de celular pode incluir uma fatura falsa ou a promessa de um desconto para download de um novo aplicativo, que na verdade é um trojan criado para espionar você.

- Utilizando a conta de outra pessoa que foi comprometida: cibercriminosos frequentemente usam contas invadidas para causar ainda mais danos. Se um amigo ou colega teve uma de suas contas comprometida, ele pode enviar mensagens tentando convencê-lo a baixar um trojan.

- Explorando a ganância: os trojans são frequentemente disseminados prometendo fornecer gratuitamente algo que normalmente custa caro. Utilizando diversas plataformas, os cibercriminosos oferecem dinheiro, um emprego lucrativo ou software e mídia gratuitos para convencer os usuários a baixar software malicioso.

- Criando um falso senso de urgência: geralmente em conjunto com as estratégias acima, golpistas costumam enviar mensagens que exigem ação urgente. Ao pressionar as vítimas a agir rapidamente, os golpistas podem convencê-las a fazer coisas que, de outra forma, não fariam.

Utilizando as táticas acima, os cibercriminosos usam diversas plataformas para disseminar trojans.

Sites de compartilhamento de arquivos e torrents

Usuários da internet que buscam versões gratuitas de aplicativos, programas e mídias pagos frequentemente recorrem a sites de compartilhamento de arquivos, que são repletos de trojans. Isso também acontece em plataformas legítimas. Por exemplo, trojans disseminados no Telegram e no Discord muitas vezes se disfarçam de jogos e filmes gratuitos.

Os administradores desses sites e canais nem sempre verificam os arquivos enviados em busca de códigos maliciosos, o que permite que cibercriminosos façam o upload de trojans livremente. Sites sem moderação adequada podem nunca remover esses arquivos.

Anexos de e-mail e links de phishing

Cibercriminosos podem enviar trojans como anexos de e-mail ou distribuir links para páginas que hospedam malware disfarçado de outra coisa. Como esses agentes mal intencionados sabem que as pessoas são menos propensas a abrir e-mails e links de remetentes desconhecidos, eles frequentemente recorrem ao ato de se passar por figuras públicas e empresas legítimas.

Mensagens falsificadas e alertas falsos

Alertas maliciosos em sites podem ser usados para disseminar trojans. Esses pop-ups são criados para se parecerem com notificações de dispositivos ou janelas de mensagens em plataformas populares. Geralmente, eles informam que você ganhou algo ou que seu dispositivo foi comprometido (um ataque conhecido como scareware). Em qualquer caso, essas notificações geralmente contêm um link para uma página onde você pode baixar um trojan que se passa por um antivírus ou um programa gratuito.

Sites infectados e downloads drive-by (automáticos)

Os trojans também podem ser distribuídos como downloads drive-by, arquivos que são baixados sem que o usuário clique em um botão de download ou realize uma ação semelhante. Agentes mal intencionados podem disseminar downloads automáticos em sites os quais controlam, o que pode incluir sites legítimos que foram comprometidos.

A melhor providência é tratar qualquer arquivo baixado sem a sua permissão como suspeito, independentemente da reputação do site que você estava acessando.

Redes Wi-Fi hackeadas e maliciosas

Cibercriminosos são conhecidos por criar redes maliciosas para disseminar trojans e outras ameaças. Por exemplo, muitas redes Wi-Fi públicas sem senha exigem que os usuários acessem uma página de autorização em um portal cativo antes de se conectar à internet. Normalmente, essas redes são perfeitamente seguras, mas agentes mal intencionados podem criar uma página desse tipo que redirecione os usuários para uma página onde eles precisam baixar um arquivo para se conectar. Esse pode ser um método para distribuir trojan.

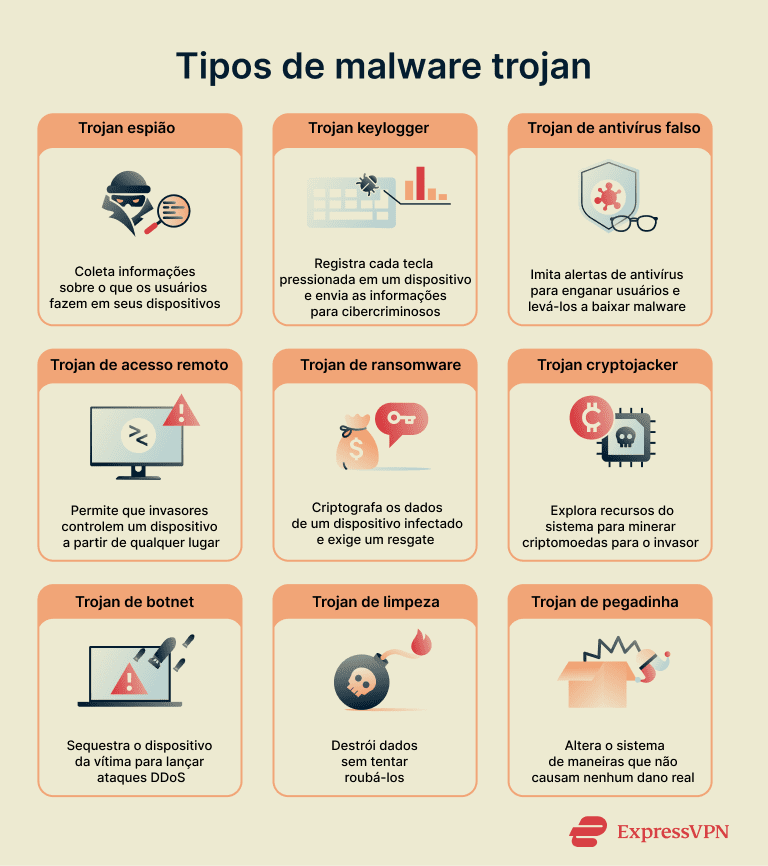

Tipos de malware trojan

Embora todos os trojans se disfarcem de arquivos e programas seguros, a natureza da ameaça real que eles representam varia bastante. Aqui estão alguns dos tipos comuns de trojan que circulam atualmente:

Embora todos os trojans se disfarcem de arquivos e programas seguros, a natureza da ameaça real que eles representam varia bastante. Aqui estão alguns dos tipos comuns de trojan que circulam atualmente:

- Trojans espiões: cibercriminosos usam spyware para registrar a atividade do usuário, tirar capturas de tela, coletar e-mails e monitorar a atividade de navegação.

- Keyloggers: tipo perigoso de spyware, os keyloggers coletam tudo o que é digitado no teclado do dispositivo infectado e geralmente enviam os dados para um agente mal intencionado.

- Trojans de antivírus falsos: esses trojans se aproveitam do medo, imitando alertas legítimos de antivírus e avisando os usuários sobre uma ameaça que já está presente em seus dispositivos. Eles induzem os usuários a baixar um antivírus falso.

- Trojans de Acesso Remoto (RATs): golpistas usam RATs para controlar o dispositivo de um alvo a partir de qualquer lugar, sempre que ele estiver conectado à internet. Eles podem alterar as configurações do dispositivo (por exemplo, desativando o antivírus), modificar arquivos e instalar malware adicional.

- Trojans de ransomware: frequentemente ativados muito tempo após a instalação do malware, os trojans de ransomware bloqueiam os dados do dispositivo. Para recuperar o controle de seus dados, as vítimas são instruídas a pagar um resgate ao responsável.

- Trojans cryptojacker: cryptojackers sequestram os recursos computacionais de um dispositivo para minerar criptomoedas, as quais são então enviadas para a carteira de um cibercriminoso.

- Trojans de botnet: aproveitando-se das capacidades de rede de um dispositivo, os trojans de botnet recrutam os computadores das vítimas para se juntarem a uma rede de dispositivos infectados. Os cibercriminosos usam botnets para lançar ataques de negação de serviço distribuídos (DDoS) e outros atos ilegais, portanto um trojan pode levar ao uso do seu dispositivo para atacar uma vítima não relacionada.

- Trojans de limpeza: os trojans de limpeza existem unicamente para apagar dados críticos de um sistema, sem tentar roubar nada. Eles podem ser usados para sabotagem, coerção ou vandalismo.

- Trojans de pegadinha: alguns trojans imitam softwares legítimos, mas não danificam o dispositivo nem espionam o alvo. Frequentemente, eles apenas fazem pequenas alterações visuais no dispositivo. Embora potencialmente irritantes, esses trojans são relativamente inofensivos.

Sinais de uma infecção por trojan

Os sinais de uma infecção por trojan são semelhantes aos sinais de alerta associados a outros tipos de malware. Como os trojans podem apresentar uma ampla variedade de efeitos, existem muitos sintomas possíveis aos quais se deve estar atento.

Principais indicadores no seu dispositivo

- Desempenho lento e travamentos: malwares consomem recursos do sistema, e qualquer dispositivo tem uma quantidade limitada de RAM. Isso pode levar a um desempenho geral lento e tempos de resposta ruins ao usar aplicativos comuns.

- Pop-ups ou programas incomuns: trojans podem fazer com que programas ou pop-ups incomuns apareçam no seu dispositivo. Fique atento a qualquer coisa que você não reconheça e seja particularmente cauteloso com notificações que exigem ação imediata.

- Ferramentas de segurança desativadas: alguns trojans podem desativar o software de segurança do seu dispositivo para executar ataques adicionais. Se você descobrir que o Windows Defender ou uma ferramenta semelhante foi desativado, um trojan pode ser o responsável.

- Efeitos estranhos no navegador: trojans costumam interferir nos navegadores. Se você estiver sendo redirecionado para sites que não pretendia acessar ou notar novas barras de ferramentas ou extensões que não instalou, isso pode ser obra de um trojan.

Como detectar e remover uma infecção por trojan

Se você estiver apresentando algum dos sintomas acima ou acreditar que possa ter um trojan por qualquer outro motivo, precisará confirmar aquilo com o qual está lidando.

Utilize scanners de malware

Baixe um antivírus confiável ou utilize as ferramentas de segurança integradas do seu dispositivo. Após garantir que o software esteja atualizado, execute uma verificação completa. Você pode executar a verificação no Modo de Segurança e desconectado da internet para evitar que um possível RAT interfira na sua tentativa de remover a ameaça.

Se o scanner detectar algum malware, geralmente fornecerá informações sobre a natureza do malware. Ele pode identificar o culpado como um trojan. No entanto, independentemente do que ele encontrar, siga as recomendações do software para colocar a ameaça em quarentena e removê-la.

Monitore o desempenho do sistema

Monitorar atividades incomuns pode expor um trojan. Esse método é menos eficaz contra trojans projetados para permanecer inativos.

A maioria dos sistemas operacionais possui ferramentas integradas para monitorar o desempenho e os processos ativos. Em PCs com Windows, pressione simultaneamente as teclas Ctrl + Alt + Delete e selecione Gerenciador de Tarefas. Se você estiver usando um Mac, pesquise e abra o Monitor de Atividade para ver uma lista de processos ativos.

É melhor realizar esses passos enquanto não houver outros programas abertos. Examine a lista e procure por qualquer coisa que pareça suspeita, prestando atenção especial aos processos que estão consumindo muitos recursos. Se você encontrar algo incomum, pode estar relacionado a um trojan. Pesquise o nome de qualquer item que você tenha identificado como suspeito e veja se consegue encontrar mais informações.

Verifique os programas instalados

Analise a lista de programas instalados no seu dispositivo em busca de qualquer item desconhecido. Se encontrar algo suspeito, desinstale-o. Usuários de dispositivos móveis devem revisar a lista de aplicativos instalados. Tanto o Android quanto o iOS permitem que os usuários visualizem listas de aplicativos filtradas pelas permissões que possuem, o que é útil caso suspeitem de um trojan. Procure por aplicativos suspeitos com permissões potencialmente perigosas, como acesso a SMS/chamadas, serviços de localização, serviços de acessibilidade e privilégios de administrador.

Independentemente do dispositivo que você usa, tente desinstalar manualmente qualquer aplicativo ou programa que tenha identificado como suspeito. Você pode precisar de ferramentas adicionais para eliminar a ameaça, mas trojans básicos podem ser removidos simplesmente desinstalando-os.

Monitore a atividade de rede

Monitorar o tráfego de rede pode ajudar a detectar trojans e outros malwares. Picos incomuns no uso de dados, conexões com endereços IP desconhecidos ou tráfego de saída inesperado podem indicar que um trojan está enviando informações a partir do seu dispositivo ou se comunicando com um servidor remoto.

Você pode monitorar a atividade da rede usando ferramentas integradas como o Monitor de Recursos no Windows e a aba Rede do Monitor de Atividade no Mac, ambos acessíveis por meio de uma simples busca no dispositivo.

Fique atento a processos que consumam largura de banda anormalmente alta ou que estabeleçam conexões externas frequentes. A revisão periódica da atividade de rede pode alertá-lo sobre ameaças ocultas que poderiam passar despercebidas.

Estratégias de prevenção contra trojans

Os trojans dependem da trapaça e podem executar uma ampla variedade de ataques. Para se manter seguro, é melhor conhecer as estratégias comuns usadas por cibercriminosos e os locais onde os trojans são comumente distribuídos, bem como proteger-se com software de segurança e adotar práticas que reduzam seu nível de risco.

Melhores práticas de cibersegurança

Para se proteger da melhor forma contra trojans e outras ameaças, você deve adotar algumas práticas.

Mantenha softwares atualizados

Manter o sistema operacional do dispositivo e todos os seus programas atualizados é uma prática essencial de cibersegurança que o tornará menos vulnerável a trojans e outras ameaças. Cibercriminosos frequentemente exploram vulnerabilidades em softwares desatualizados para distribuir malware, portanto manter tudo atualizado elimina essas brechas de segurança. Do seu sistema operacional ao seu navegador, antivírus e rede privada virtual (VPN), instale as atualizações sempre que estiverem disponíveis.

Use senhas fortes

Um trojan keylogger é capaz de invadir até mesmo os logins mais fortes, mas usar senhas fortes é um passo importante para proteger todas as suas contas. As credenciais devem ser longas e conter uma combinação de números, letras e símbolos. Usar sequências aleatórias de caracteres é uma ótima estratégia para segurança de senhas, e um gerador de senhas pode ajudar a criar senhas complexas e seguras para todas as suas contas.

Para maior conveniência e segurança, um gerenciador de senhas como o ExpressKeys pode gerar, armazenar e preencher automaticamente senhas complexas em todos os seus dispositivos com segurança. Isso reduz o risco de reutilizar senhas ou expô-las a malware.

Também é recomendável combinar senhas fortes com autenticação de dois fatores (2FA). Dessa forma, mesmo que um trojan comprometa uma de suas senhas, os invasores ainda enfrentarão outra barreira antes de conseguir acessar suas contas.

Hábitos de navegação seguros

Como os trojans se espalham principalmente online, você deve ter cuidado redobrado ao navegar.

Evite e-mails de phishing

Tomar cuidado com e-mails é fundamental. Sempre verifique duas ou três vezes o endereço do remetente antes de abrir anexos ou clicar em links e confirme e-mails inesperados de contatos através de outros meios, como uma ligação telefônica. Saber reconhecer tentativas de phishing é uma habilidade importante para qualquer usuário da internet.

Identifique links maliciosos

Evite acessar sites maliciosos, fique longe de fornecedores de softwares gratuitos e seja muito cauteloso se você pretende usar torrents. Os usuários da ExpressVPN podem aproveitar suas ferramentas avançadas de proteção para adicionar defesas extras contra diversas ameaças online. Os recursos variam de acordo com o plano, mas a ExpressVPN é capaz de bloquear anúncios, domínios perigosos e muito mais.

Treinamento de conscientização sobre cibersegurança

Empresas que lidam com dados sensíveis podem considerar investir em treinamento de conscientização sobre cibersegurança. Tal prática pode fornecer conhecimento atualizado sobre as ameaças atuais, ensinar estratégias para identificar atividades suspeitas e reforçar hábitos que minimizem a probabilidade de infecções por trojan.

Exemplos reais de ataques de trojan

Ao contrário do mítico cavalo de madeira, os cavalos de Troia em computadores são uma ameaça real que afeta usuários individuais, grandes corporações e governos. A tabela abaixo destaca detalhes importantes de vários ataques notáveis de trojans.

| Ano | Trojan | Alvo principal | Ameaça executada | Impacto |

| 1989 | Informações sobre AIDS | Arquivos de computador | Ransomware | Exigia US$ 189 por vítima, via correio, para desbloquear |

| 2007 | Zeus (também chamado de Zbot) | Informações financeiras | Keylogger, captura de formulários, injeção web, botnet | Modelo de Malware como Serviço (MaaS); variantes como o GameOver Zeus causaram perdas estimadas em mais de US$ 100 milhões |

| 2007 | Qakbot (também chamado de Qbot ou Pinkslipbot) | Informações financeiras | Keylogger, coleta de e-mails, botnet, ransomware e mais | Ativo por mais de uma década, com até € 54 milhões pagos em resgates |

| 2013 | CryptoLocker | Arquivos de computador | Ransomware | Um dos primeiros ataques de ransomware de grande repercussão, com resgates estimados em mais de US$ 27 milhões |

| 2014 | Dyre (Dyreza ou Dyranges) | Informações financeiras | Keylogger e injeções de navegador | Malware bancário corporativo; perdas globais estimadas em bilhões |

| 2016 | Triada | Informações financeiras | Acesso backdoor, crypto clipper | Mais de US$ 264.000 em criptomoedas; continua sendo uma ameaça |

| 2022 | ANOM | Suspeitos de crimes | Honeypot | Mais de 500 prisões realizadas por órgãos policiais em todo o mundo |

Perguntas frequentes: dúvidas comuns sobre trojans

O que um vírus trojan faz?

Trojans não são vírus, mas um tipo distinto de malware que usa trapaça para se infiltrar em dispositivos disfarçando-se como softwares ou arquivos legítimos. Uma vez instalados, esses programas podem executar diversos ataques, dependendo da natureza do trojan específico. Os possíveis resultados incluem o roubo de suas informações pessoais, vigilância a longo prazo, o sequestro de seus arquivos para extorsão e o sequestro do seu dispositivo para mineração de criptomoedas ou operação em uma botnet.

Como posso saber se tenho um Trojan no meu dispositivo?

Detectar um trojan exige que seu dispositivo seja verificado com um software antimalware atual e confiável. Você pode conseguir identificar um manualmente, mas isso nem sempre é eficiente ou possível. Um software antivírus, por outro lado, examina os diretórios e processos do sistema para identificar códigos maliciosos e programas não autorizados.

Como faço para remover um trojan permanentemente?

Muitas vezes, é possível remover um trojan permanentemente usando um software antivírus atualizado. Como último recurso, você pode considerar restaurar as configurações de fábrica do seu dispositivo para se livrar dos trojans, mas perderá todos os seus dados e correrá o risco de reinstalar arquivos infectados a partir de um backup.

Quais são as consequências de uma infecção por trojan?

Infecções por trojans podem levar a uma série de efeitos negativos, dependendo da natureza da ameaça específica. Isso inclui vazamento de dados confidenciais, perdas financeiras e roubo de identidade. Trojans também colocam seu computador sob o controle de um invasor, por exemplo, para uso em uma botnet a fim de implantar ataques de negação de serviço distribuídos (DDoS).

Os vírus trojan podem infectar dispositivos móveis?

Trojans podem infectar dispositivos móveis como smartphones iOS e Android. Os trojans para dispositivos móveis são mais prevalentes no Android, enquanto os dispositivos iOS são mais protegidos devido à natureza "murada" do ecossistema da Apple. No entanto, aplicativos que disfarçam sua verdadeira finalidade podem ser encontrados tanto na App Store da Apple quanto na Google Play Store.

Dê o primeiro passo para se proteger online. Experimente a ExpressVPN sem riscos.

Obtenha ExpressVPN