量子コンピューターはまだSFの世界の話のように思えるかもしれません。しかし、その進化は着実に加速しています。将来的には、現在インターネットの安全を支えている暗号方式が突破される可能性も否定できません。

そこで重要になるのが、ポスト量子暗号(PQC)です。これは、量子コンピューターによる攻撃にも耐えうる"量子耐性アルゴリズム”を設計する取り組みです。

本ガイドでは、ポスト量子暗号とは何か(pqcとは何か)、なぜ今すぐ取り組む必要があるのか、そして既存の暗号が陳腐化する前に組織が取るべき具体的な準備策を解説します。

なぜポスト量子暗号が今、重要なのか

暗号技術は大きく進化してきました。単純な暗号コードから、現在の高度なアルゴリズムへ。その歴史は常に、防御側と攻撃側の競争でした。そして今、その均衡を揺るがす存在として量子コンピューティングが登場しています。

現在のインターネットの大半は、RSAや楕円曲線暗号(ECC)といった公開鍵暗号に支えられています。これらは従来型コンピューターに対しては極めて堅牢です。しかし、量子コンピューターはこれらの数学的課題を桁違いの速度で解く可能性があり、現行の暗号基盤を根底から崩す恐れがあります。

強力な量子コンピューターがいつ実用化されるのかは不透明です。数年後かもしれませんし、数十年先かもしれません。しかし専門家の多くはそれは「起きるかどうか」ではなく「いつ起きるか」の問題だと見ています。だからこそ、既存の暗号が脆弱になる前に、今から準備を始める必要があります。

暗号近代化の緊急性が高まっている理由

各国政府や企業は、量子コンピューターの実用化を待っていません。すでに対策を進めています。その背景には、攻撃者が現在の暗号化データを盗み出し、将来の量子技術で復号する可能性があるという現実があります。

いわゆる「今収集し、後で復号」という手法は、長期的な機密データにとって重大なリスクです。金融記録、政府機密、個人認証情報などは、何十年にもわたり保護が求められます。万が一侵害されれば、ブランド毀損や規制罰則だけでなく、国家安全保障上の問題にも発展しかねません。

すでに世界各国の政府は量子対応に向けたロードマップや義務化方針を打ち出しています。ポスト量子暗号への移行は数年単位の大規模プロジェクトです。長期データの保護とコンプライアンスを確実にするためにも、早期の着手が不可欠です。

量子時代に求められる「クリプト・アジリティ」とは

クリプト・アジリティとは、システム全体の暗号アルゴリズムを、業務への影響を最小限に抑えながら迅速に切り替えられる能力を指します。標準規格も脅威も刻々と進化する中、どのポスト量子暗号が長期的に主流となるかはまだ確定していません。だからこそ、将来の変化に柔軟に対応できる体制づくりが不可欠です。

アルゴリズムに依存しないモジュール型アーキテクチャを採用すれば、量子環境の変化にも素早く適応でき、継続的なセキュリティを確保できます。

現在の暗号技術の仕組みとその限界

量子コンピューティングがなぜこれほど注目されているのかを理解するには、まず現行の暗号技術がどのように機能しているのか、そしてどこに潜在的なリスクがあるのかを押さえることが重要です。

現代セキュリティを支える公開鍵暗号の役割

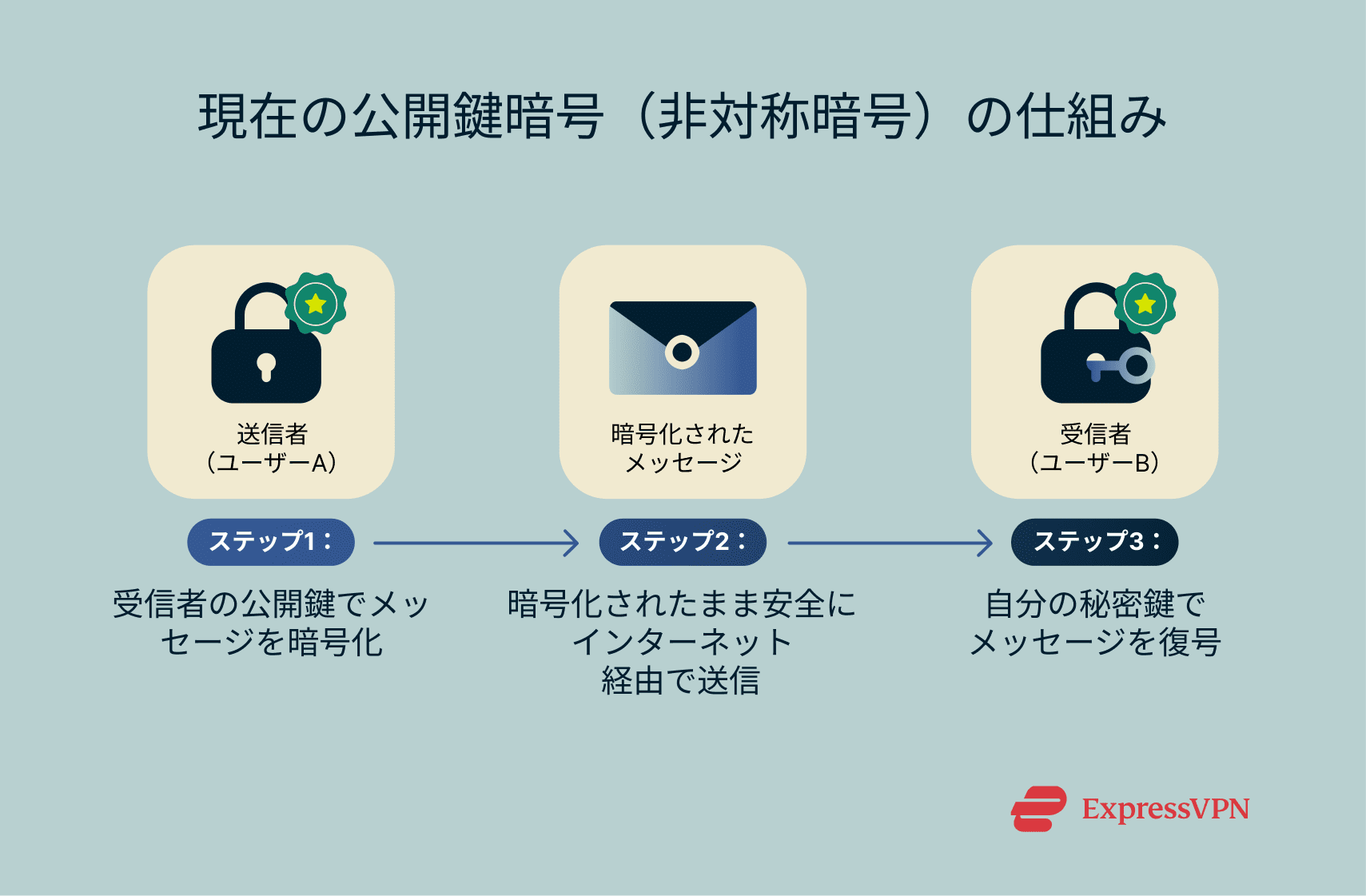

現在の安全なオンライン通信の大半は、公開鍵暗号によって守られています。オンラインバンキングやEC取引もその一例です。公開鍵暗号は、次の2つの鍵を組み合わせて機能します。

- データの暗号化や電子署名に使用する公開鍵(誰でも取得可能)

- 復号や検証に使用する秘密鍵(厳重に保管)

RSAや楕円曲線暗号(ECC)は、これらの鍵を生成し、暗号化・復号処理を担います。これらの仕組みは、従来型コンピューターでは事実上解読が不可能なほど膨大な計算量を必要とする数学的問題に基づいています。例えば、2048ビットのRSA鍵を素因数分解するには、世界最速クラスのスーパーコンピューターでも数十億年を要するとされています。

こうした公開鍵暗号は、デジタル証明書やTransport Layer Security(TLS)/Secure Sockets Layer(SSL)、鍵交換プロトコルの基盤となっており、インターネット上のデータ保護を支える中核技術です。

現行システムが抱える現実的な脆弱性

しかし、量子コンピューターは従来型とは根本的に異なる仕組みで動作します。その特性は、古典暗号が前提としてきた安全性の根拠そのものを揺るがします。

例えば、十分に強力な量子コンピューターがショアのアルゴリズムを用いれば、2048ビットのRSA鍵をわずか数時間で解読できる可能性があります。これは現在のコンピューターでは到底不可能なことです。つまり、いま私たちがデジタルセキュリティの基盤として信頼している暗号方式が、将来的に無効化されるリスクがあるということです。

ポスト量子暗号の中核アプローチ

量子コンピューターによる脅威が現実味を帯びる中、研究者たちは量子攻撃にも耐えられる新しい暗号方式の開発を進めています。現在、主に次のようなアプローチが採用されています。

- 格子ベース暗号:格子問題と呼ばれる極めて難解な数学問題に基づく方式です。これは従来型コンピューターだけでなく、量子コンピューターにとっても解くのが困難とされています。旧称Kyberで知られるML-KEM(Module Lattice–Based Key Encapsulation Mechanism)をはじめ、米国国立標準技術研究所(NIST)が標準化した主要なポスト量子暗号の多くは、この格子ベース方式を採用しています。高い安全性と実用性能を両立できる点が評価されています。

- ハッシュベース署名:暗号学的ハッシュ関数を用いてデジタル署名を生成する方式です。ハッシュの逆算は理論上ほぼ不可能とされ、量子コンピューターに対しても高い耐性を持つと考えられています。

- 符号ベース暗号:秘密鍵なしでは解読が極めて困難な誤り訂正符号を利用する方式です。現時点では、ショアのアルゴリズムを含む既知の量子アルゴリズムでも効率的に解読できないため、ポスト量子暗号の有力候補とされています。

- アイソジェニー(同種写像)ベース技術:楕円曲線間の数学的写像を利用して鍵や署名を生成します。他の多くのポスト量子方式と比べて鍵サイズを小さくできる利点がありますが、まだ研究段階の要素も多く、継続的な評価が進められています。

ExpressVPNのLightwayプロトコルは、早い段階からポスト量子暗号への対応を進め、当初はKyberアルゴリズムを統合していました。現在は、その正式なNIST標準であるML-KEMへ移行し、ポスト量子時代への備えをさらに強化しています。

対称鍵暗号はポスト量子時代にも耐えられるのか

対称鍵暗号は、暗号化と復号に同じ秘密鍵を使用する方式です。通信する双方があらかじめ同じ鍵を共有します。代表的なアルゴリズムであるAES(Advanced Encryption Standard)は、Wi-Fi通信やVPNトラフィック、ファイル暗号化など、日常のセキュリティ基盤を支えています。

朗報なのは、対称鍵暗号は公開鍵暗号に比べて量子コンピューターの影響を受けにくい点です。RSAのような巨大数の素因数分解や、ECCの楕円曲線方程式といった、量子コンピューターがShorのアルゴリズムで高速に解ける数学問題に依存していないためです。

対称暗号に対する主な量子攻撃はGroverのアルゴリズムです。これは総当たり攻撃を高速化しますが、暗号そのものを直接破るものではありません。実質的な鍵強度を半分にする効果にとどまります。

対策はシンプルです。鍵長を延ばすこと。例えば、AES-128からAES-256へ移行すれば、ポスト量子環境においても十分な安全性を維持できます。

組織が量子脅威に備えるためにできること

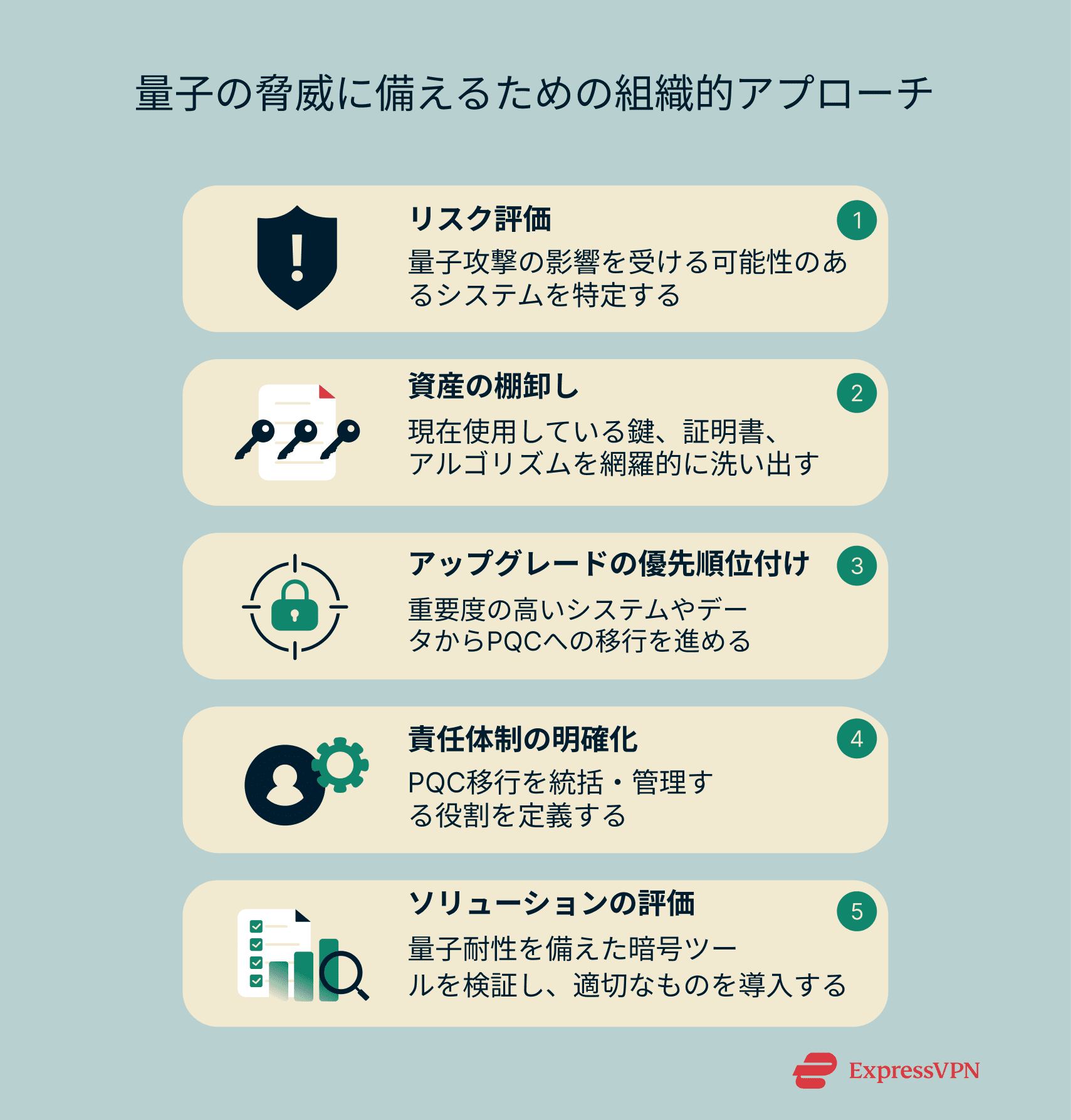

量子コンピューター時代への備えは、単なる技術対応ではありません。技術面と組織面の両方を横断した、戦略的かつ段階的な取り組みが求められます。以下は、今から検討すべき主要ポイントです。

暗号資産の棚卸し(クリプト資産インベントリの構築)

まずはリスク評価から始めましょう。どの暗号システムが量子脅威に最も影響を受けやすいのかを特定します。そのうえで、アルゴリズム、鍵、証明書、利用デバイスなど、すべての暗号資産を可視化します。これにより、量子対応が必要な箇所と優先的にアップグレードすべき対象が明確になります。

システムの優先順位付けと段階的移行

データの機密性、量子攻撃への露出度、システム寿命を基準に優先順位を設定します。特に、鍵交換プロトコルやデジタル証明書といった基幹部分から着手するのが効果的です。

移行は一度に行うのではなく、段階的に進めます。従来型暗号とポスト量子暗号を並行運用する「ハイブリッド暗号」を活用すれば、互換性と安全性を確保しながらスムーズな移行が可能です。

テストと検証の仕組みを整備する

PQCツールは、管理された検証環境で早期にテストすることが重要です。ハードウェア互換性、ソフトウェア統合、パフォーマンスへの影響などを事前に把握できます。liboqsなどの暗号ライブラリは、最新のNISTポスト量子標準(最終化済みアルゴリズムを含む)に対応しており、実践的な検証をすぐに開始できます。

早期テストはクリプト・アジリティを高め、新たな標準が義務化された場合でも迅速に対応できる体制を築きます。結果として、移行時の混乱リスクを最小化できます。

ガバナンスとポリシーの整備

量子安全への移行は、技術対応だけでは不十分です。ポリシーやガバナンス体制の見直しも不可欠です。組織として、次の取り組みが求められます。

- NIST(米国国立標準技術研究所)やISO(国際標準化機構)の標準に準拠する

- アルゴリズム選定、鍵管理、相互運用性に関する明確な社内ルールを策定する

- 調達条件やRFP(提案依頼書)に量子安全要件を組み込む

- アルゴリズム更新を迅速かつ円滑に行えるよう、クリプト・アジリティを強化する

IT、セキュリティ、コンプライアンス、そして経営層が連携し、責任体制を明確にしながら推進することが成功の鍵となります。

トレーニングと社内コミュニケーション

PQC移行の成否は、テクノロジーだけでなく「人」にも大きく左右されます。エンジニアリングチームやセキュリティ担当者に対して、アルゴリズム選定、移行戦略、実装上の課題に関する実践的なトレーニングを提供しましょう。

あわせて、明確な社内コミュニケーション体制を整備することも重要です。役割と責任を定義し、IT・セキュリティ・調達部門に対して量子安全要件や移行状況を継続的に共有することで、組織全体で一貫した対応が可能になります。

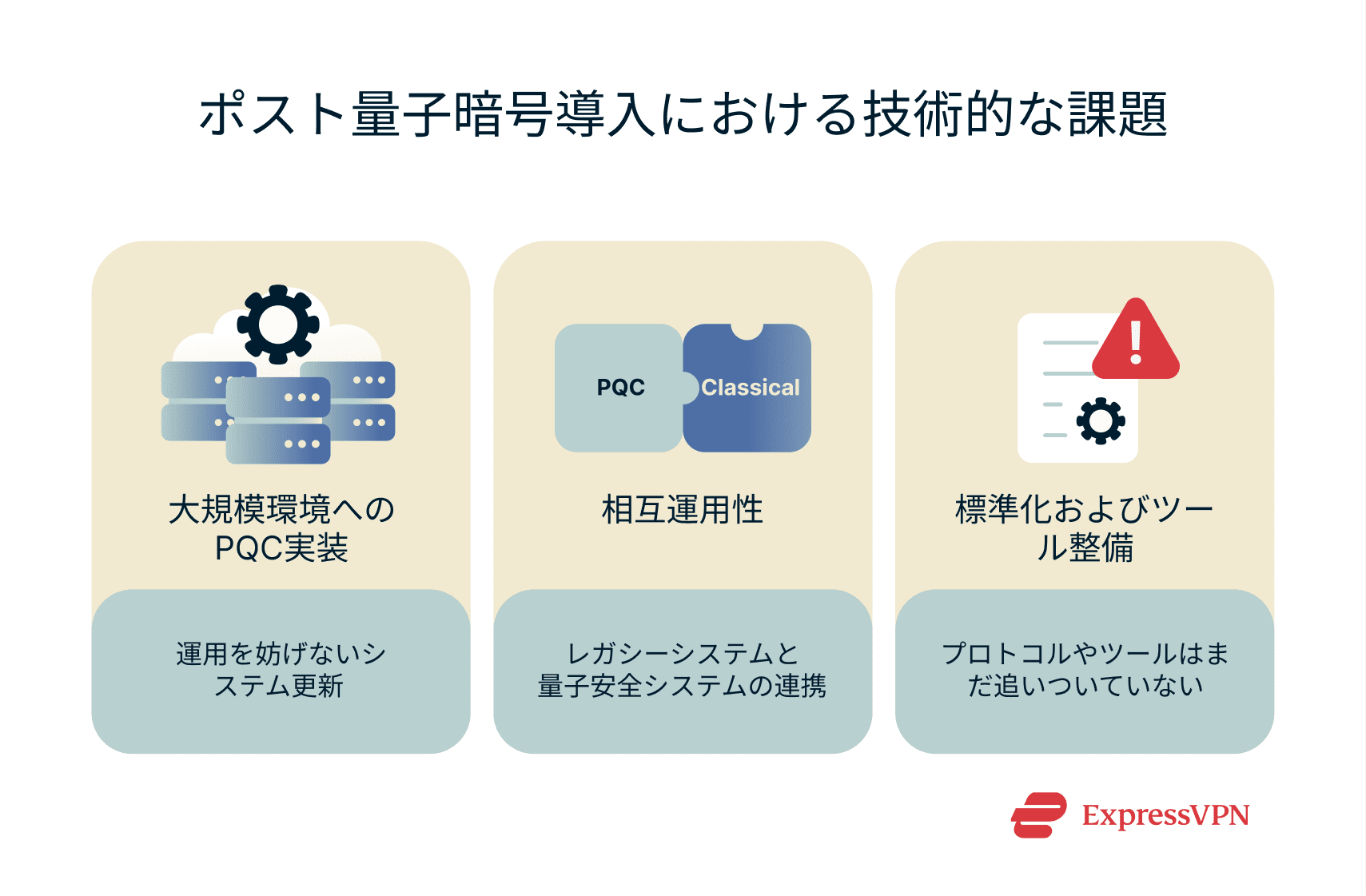

技術的課題と未解決の論点

PQCの導入が進むにつれ、いくつかの重要な課題が浮き彫りになっています。これらは今後の戦略策定において無視できないポイントです。

大規模導入における実装課題

組織全体、あるいは国家インフラ規模でPQCを展開するのは、極めて大きなプロジェクトです。サーバーやクラウド基盤からIoTデバイスに至るまで、対象となるすべてのシステムで暗号アルゴリズムを更新する必要があります。具体的には次のような対応が求められます。

- ソフトウェアやハードウェアの更新・刷新

- 業務停止を回避しながらの移行計画

- 一部のPQCアルゴリズムが要求する高い計算負荷への対応(特に低電力・制約環境のデバイスでは大きな課題)

レガシー環境との相互運用性

既存システムと量子安全システムをどのように共存させるかも大きな課題です。現在、多くの組織は移行期間中に従来型暗号とポスト量子暗号を並行運用するハイブリッド方式を採用しています。この方式は互換性を維持できる一方で、次のような複雑性を伴います。

- ハイブリッド構成の設計および十分な検証

- 鍵交換やデジタル証明書更新時に新たな脆弱性を生まない運用設計

- 移行中および移行後も継続的にデータを保護する仕組みの確立

標準化とツール整備の限界

NISTがポスト量子暗号の標準を策定したとはいえ、エコシステムはまだ発展途上です。すべてのユースケースやプロトコルが網羅されているわけではなく、統合ツールも成熟段階にあります。例えば、

- ハイブリッドPQCに対応するプラットフォームはまだ限定的

- 独自開発アプリケーションでは選択肢がさらに少なく、完全かつシームレスなPQC展開は現在も進行中

グローバル標準が形づくる量子安全セキュリティ

量子コンピューティングの脅威が現実味を帯びる中、ポスト量子暗号(PQC)の国際標準は、サイバーセキュリティ戦略の中核を担う存在になっています。標準は、安全な移行を導く共通基盤となります。

NISTによるポスト量子暗号標準化の取り組み

2016年以降、NIST(米国国立標準技術研究所)は量子耐性暗号の標準化を主導してきました。世界中の研究者による公開評価と検証を経て、2024年8月に3つのPQC標準が最終決定されました。

- ML-KEM(Module Lattice–Based Key Encapsulation Mechanism):CRYSTALS-Kyberを基盤とする方式で、暗号化および鍵カプセル化に使用。

- ML-DSA(Module Lattice–Based Digital Signature Algorithm):CRYSTALS-Dilithiumに基づくデジタル署名アルゴリズム。

- SLH-DSA(Stateless Hash–Based Digital Signature Algorithm):SPHINCS+を基盤とするバックアップ用途の署名方式。

さらに、第4の署名アルゴリズムであるFALCON(Fast Fourier Lattice–Based Compact Signatures over NTRU)も標準化が進められており、FIPS 206として発行される予定です。

2025年3月には、第5のPQC標準として符号ベース方式であるHQC(Hamming Quasi-Cyclic)が選定され、2027年までの最終化が見込まれています。

国家安全保障覚書10(NSM-10)の概要

2022年5月、バイデン大統領はNSM-10に署名し、米国政府におけるPQC導入を加速させました。この覚書は、連邦機関に対して以下を求めています。

- 暗号リスク評価の実施

- 既存暗号資産の棚卸し

- NISTが最終決定したPQC標準の採用開始

この指令は、量子脅威への早期対応の必要性を明確にし、政府全体で統一的かつ迅速な対応を進めるためのタイムラインを示しています。

PQC対応ベンダーと製品の評価

標準が固まりつつある現在、多くのベンダーが自社製品を「量子安全対応」や「PQC対応」として訴求しています。組織はこれらの主張を慎重に検証する必要があります。

- ホスティング、ストレージ、データ処理、ソフトウェア配布などを担う重要ベンダーを特定する

- 暗号移行計画、認証取得状況、ロードマップを確認する

- NISTアルゴリズムやハイブリッドモードへの対応、将来の更新に向けたクリプト・アジリティを確認する

- テスト体制の成熟度や移行支援の有無を評価する

量子時代に向けてアプリとシステムを準備するためのツール

PQCへの移行を支えるエコシステムは急速に拡大しています。これらのツールを活用することで、量子安全暗号への移行をより効率的に進められます。

推奨されるオープンソースPQCライブラリ

実践的な検証には、成熟したオープンソースライブラリの活用が有効です。

- Open Quantum Safe (liboqs):NIST選定アルゴリズムに対応し、OpenSSLやOpenSSHと統合可能な代表的PQCライブラリです。AWS、IBM、SandboxAQ、ExpressVPNなどで初期実装や検証に活用されています。

- Bouncy Castle:Javaおよび.NET向けの実績ある暗号ライブラリで、CRYSTALS-Kyber、CRYSTALS-Dilithium、SPHINCS+などNIST最終標準アルゴリズムをサポートしています。ハイブリッドTLSや証明書運用にも対応し、企業環境への統合を支援します。

暗号資産の可視化・棚卸しツール

暗号探索およびインベントリツールは、ネットワークやシステム内で使用されているアルゴリズム、鍵、証明書、デバイスを自動的に特定します。これにより、移行対象範囲の把握、旧式・脆弱アルゴリズムの検出、高リスク資産の優先順位付けが可能になります。

代表例として、Keyfactor CommandやVenafiのTrust Protection Platformがあり、いずれも継続的な暗号資産管理とコンプライアンス対応に利用されています。

NISTおよび業界団体による公式移行ガイドライン

移行は推測に頼る必要はありません。公的機関が発行するガイドラインは、現行暗号資産の評価から移行計画、実装検証までの具体的な手順を提示しています。

- NIST(米国国立標準技術研究所)、NSA(米国家安全保障局)、CISA(米国サイバーセキュリティ・社会基盤安全保障庁)が発行した「量子対応準備:ポスト量子暗号への移行」

- オランダ政府および研究機関が共同で策定した「PQC移行ハンドブック」

- 英国政府機関National Cyber Security Centre(NCSC)が発行したポスト量子暗号への準備における次のステップ

FAQ:ポスト量子暗号に関するよくある質問

量子安全暗号とは?

量子安全暗号とは、将来の強力な量子コンピュータによる攻撃にも耐えうる暗号技術を指します。これには、量子攻撃に耐えるよう設計されたポスト量子暗号(PQC)アルゴリズムや、量子鍵配送(QKD)といったハードウェアベースの方式が含まれます。

既存システムをPQC対応にアップグレードできますか?

はい、多くの場合、既存システムはポスト量子暗号(PQC)をサポートするようアップグレードできます。移行期間中は、従来の暗号方式とポスト量子方式を併用するハイブリッド構成が一般的です。ただし、低消費電力機器や旧式ハードウェアでは、機器の更新や交換が必要になる場合があります。

暗号アジリティを高める最初のステップは?

暗号アジリティの確立には、まず組織内で暗号技術がどこでどのように使われているかを正確に把握することが不可欠です。同時に、明確なガバナンス体制を整備します。アルゴリズム、鍵、証明書、プロトコル、ハードウェアを網羅的に記録し、暗号方式の選定と管理に関する方針を明文化します。そのうえで、将来のアルゴリズム更新にも迅速に対応できるよう、柔軟な実装設計とライフサイクル管理の自動化を進めることが重要です。

確定したNISTのPQC標準とは?

NISTは、ポスト量子暗号(PQC)の標準として3つのアルゴリズムを正式に確定しました。格子ベースのCRYSTALS-KyberおよびCRYSTALS-Dilithium、そしてハッシュベースのSPHINCS+です。これらは量子安全な暗号化およびデジタル署名の基盤となる標準であり、他の候補アルゴリズムも引き続き審査されています。

ポスト量子暗号と量子暗号の違いは?

いずれも量子時代に対応するセキュリティ手法ですが、アプローチが異なります。ポスト量子暗号(PQC)はソフトウェアベースで、新しい数学的アルゴリズムによって脆弱な公開鍵方式を置き換えます。

一方、量子暗号はハードウェアベースの技術で、量子物理学の原理を活用して鍵交換を安全に行い、盗聴を物理的に検知します。

つまり、PQCは暗号アルゴリズムそのものを強化し、量子暗号は鍵交換プロセスを物理的に保護する技術です。

移行にはどのくらいの時間がかかりますか?

ポスト量子暗号(PQC)への移行は長期的な取り組みで、完了までに数年単位の時間を要します。実際、現代の公開鍵基盤を広く普及させるには約20年かかりました。

暗号的に実用的な量子コンピューターが10〜15年以内に登場する可能性が指摘されているため、組織は今すぐ準備を開始する必要があります。脅威が現実化する前に体制を整えておくことが重要です。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手