O verdadeiro custo dos ataques cibernéticos em 2024

- Prevê-se que os ataques cibernéticos tenham custado ao mundo US$ 8 bilhões em 2023, e esse número deve aumentar para US$ 9,5 bilhões em 2024 e US$ 10,5 bilhões em 2025.

- O último relatório de custo de violação de dados da IBM revela um recorde histórico de violações de dados, com o ataque cibernético médio resultando em perdas de US$ 4,45 milhões. O setor de saúde relata a maior perda média devido a violações de dados, de US$ 10,93 milhões anuais.

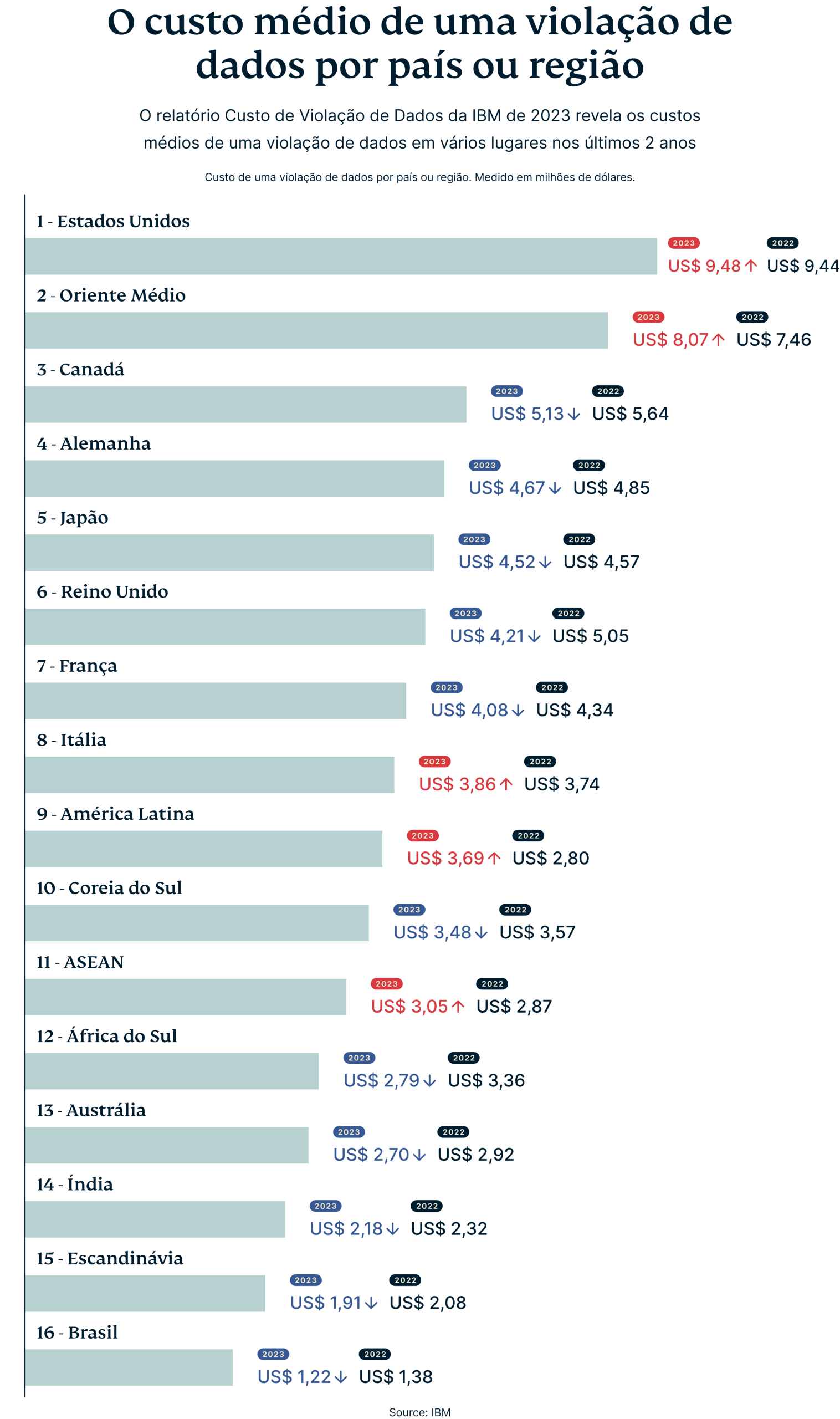

- Os EUA perdem em média US$ 9,48 milhões devido a violações de dados a nível mundial todos os anos, seguido pelo Oriente Médio, que perde US$ 8,07 milhões anualmente.

- Os indivíduos também não são poupados das ameaças cibernéticas e são especialmente suscetíveis a ataques de phishing e de engenharia social.

- As contramedidas digitais para combater o crime cibernético incluem protocolos de autenticação fortes, criptografar seus dados com o download de uma VPN, atualizações regulares de software e vigilância contra ataques cibernéticos comuns.

Os ataques cibernéticos estão se tornando mais frequentes e sofisticados, representando ameaças significativas para empresas, governos e indivíduos. Em 2023, estima-se que os ataques cibernéticos, que vão desde violações de dados a apropriações hostis de contas, tenham custado US$ 8 bilhões a nível mundial. Este ano, espera-se que esse número suba para US$ 9,5 bilhões, conforme relatado pela empresa de investigação Cybersecurity Ventures. A ascensão da tecnologia de IA provavelmente aumentará ainda mais este custo, com projeções sugerindo um aumento de 11%, para US$ 10,5 bilhões em 2025.

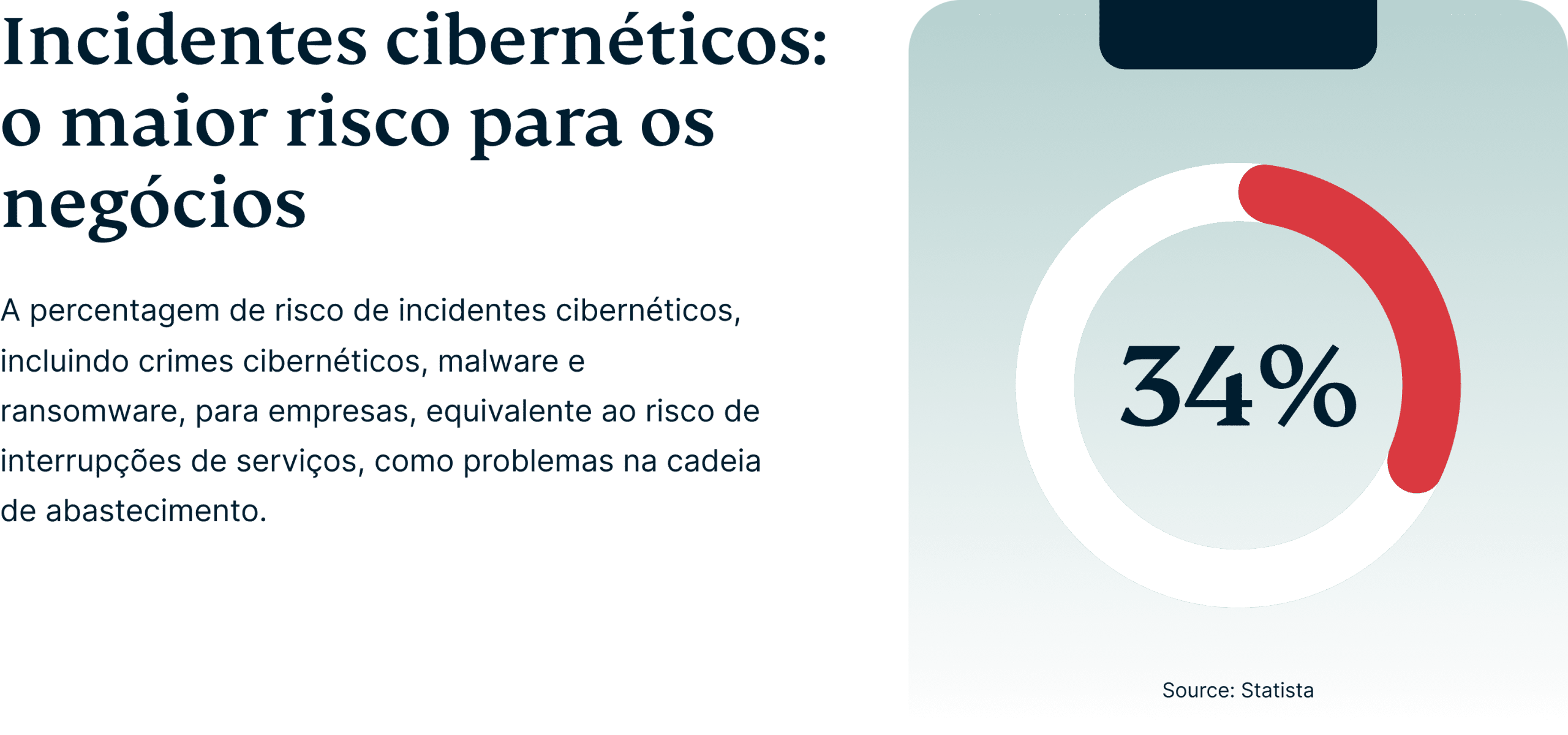

Uma pesquisa realizada pela Statista com líderes do setor revelou que os ataques cibernéticos são uma das maiores ameaças a uma empresa, seguidos por interrupções de negócios e mudanças macroeconômicas. De acordo com a pesquisa realizada de 2018 a 2023, 34% dos entrevistados classificaram os incidentes cibernéticos como sua principal preocupação.

E, embora as empresas certamente sintam a pressão, o impacto sobre os consumidores é igualmente alarmante. As ameaças cibernéticas, como violações de dados, roubo de identidade e transações fraudulentas, afetam diretamente os indivíduos, levando a perdas financeiras, invasões de privacidade e consequências duradouras.

Quanto poderemos perder com ataques cibernéticos no futuro?

Prever o impacto financeiro exato dos ataques cibernéticos nos próximos anos é um desafio, devido à natureza dinâmica e complexa das ameaças digitais. No entanto, os insights da Cybersecurity Ventures, colhidos nos últimos cinco anos, fornecem uma base para projeções futuras.

| Ano | Custo anual estimado de ataques cibernéticos em todo o mundo | Aumento percentual em relação ao ano anterior |

| 2024 | US$ 9,5 trilhões* | 19% |

| 2025 | US$ 10,5 trilhões* | 10,5% |

| 2026 | US$ 11,3 trilhões** | 7,6% |

| 2027 | US$ 12,4 trilhões** | 9,7% |

| 2028 | US$ 13,8 trilhões** | 11% |

| 2029 | US$ 15,6 trilhões^ | 13% |

| 2030 | US$ 17,9 trilhões^ | 15% |

[LEGENDA] Fontes: *Cybersecurity Ventures **Statista ^Nossas próprias projeções

Esses números levam em consideração os avanços tecnológicos, as tendências do setor e possíveis eventos globais que poderiam impactar o custo dos ataques do crime cibernético. Tanto os criminosos como os responsáveis pela segurança desenvolvem constantemente novas ferramentas e técnicas, impactando o custo e a eficácia dos ataques e dos esforços de mitigação. Ao mesmo tempo, as situações geopolíticas e as condições econômicas podem influenciar a frequência e a natureza dos ataques cibernéticos, tornando as previsões de custos ainda mais complexas.

Mas quem paga pelos danos?

De acordo com o relatório Custo de violação de dados de 2023 da IBM, são os clientes. As empresas que sofreram ataques cibernéticos geralmente repassam esses custos incidentes aos consumidores na forma de aumento nos preços dos serviços e das assinaturas.

Para compreender como podemos reduzir o custo e o impacto que as ameaças cibernéticas podem ter sobre nós, é necessário compreender os vários tipos de ataques, como funcionam e quem são as maiores vítimas.

O cenário em constante evolução dos ataques cibernéticos

A onda crescente de violações de dados

As violações de dados estão entre os ataques cibernéticos mais comuns que afetam empresas e indivíduos. No mesmo relatório da IBM, estes incidentes atingiram um novo pico no ano passado. O custo médio da violação de dados aumentou globalmente 15,3% desde 2020, atingindo US$ 4,45 milhões.

Nos Estados Unidos, a situação parece particularmente preocupante. Os EUA registraram o custo médio mais elevado para violações de dados em 2023, US$ 9,5 milhões.

Dezembro de 2023 foi especialmente grave para os consumidores dos EUA, com 443 incidentes de segurança divulgados publicamente. Mais de 1,6 bilhão de registros de empresas contendo informações pessoais de clientes foram comprometidos. As principais violações incluíram Real Estate Wealth Network, com mais de 1,5 bilhão de registros afetados; Comcast Cable Communications (Xfinity), impactando quase 36 milhões de pessoas; Delta Dental da Califórnia com 7 milhões de clientes afetados; e Integris Health, levando ao vazamento de informações pessoais de cerca de 4,7 milhões de pessoas.

Globalmente, o Médio Oriente manteve a sua posição como a segunda região mais afetada, com um custo médio de violação de dados de US$ 8,07 milhões, um aumento de 8,2% em relação a 2022. Em contraste, o Canadá e a Alemanha registraram reduções nos custos médios, com o Canadá registrando uma queda de 9% para US$ 5,13 milhões e a Alemanha uma redução de 3,7% para US$ 4,67 milhões. O Japão também observou uma ligeira diminuição. O motivo da redução pode ser as novas leis e regulamentos impostos pelos vários governos para conter os ataques cibernéticos.

Embora as violações de dados representem um aspecto significativo do cenário de ameaças cibernéticas, o alcance dos ataques cibernéticos vai muito além. Os cibercriminosos e hackers de hoje estão aproveitando o poder de tecnologias avançadas, como IA e aprendizado de máquina, para executar ataques mais sofisticados e evasivos.

A escalada do ransomware

O ransomware, um tipo de software malicioso concebido para bloquear o acesso a um sistema informático até que uma quantia em dinheiro seja paga, evoluiu significativamente ao longo dos seus 30 anos de história e está crescendo. Em 2023, houve um aumento de 55% nos casos de ransomware em relação ao ano anterior, com 4.368 casos relatados.

Mas o que causou esse aumento alarmante nos ataques de ransomware? Vários fatores. Leia mais sobre isso abaixo.

Dominando mentes: a arte da engenharia social

Os ataques de engenharia social, como o phishing, continuam a prevalecer, explorando a psicologia humana em vez das vulnerabilidades do sistema. Esses ataques normalmente envolvem enganar indivíduos para que revelem informações confidenciais ou concedam acesso a sistemas restritos. O elemento humano representa frequentemente o elo mais fraco na segurança cibernética.

A transição para o trabalho remoto e flexível exacerbou estes riscos. Os cibercriminosos exploram vulnerabilidades em redes domésticas e em sistemas de acesso remoto empresariais inadequadamente protegidos. Os dispositivos pessoais utilizados para fins de trabalho também aumentam o risco de violações de segurança. Por exemplo, um simples email de phishing enviado para um dispositivo pessoal pode levar ao acesso não autorizado a toda a rede de uma empresa.

Os dispositivos inteligentes e a Internet das Coisas (IoT) ampliam ainda mais o campo de batalha. Esses dispositivos, embora convenientes, muitas vezes carecem de segurança robusta, tornando-os suscetíveis a ataques que ameaçam tanto a privacidade pessoal quanto a segurança corporativa. Por exemplo, um dispositivo doméstico inteligente comprometido pode ser uma porta de entrada para que os invasores acessem informações pessoais e relacionadas ao trabalho confidenciais.

Elos fracos: como os ataques à cadeia de abastecimento derrubam a segurança empresarial

Em 2024, o cenário da cibersegurança é cada vez mais moldado pela ameaça de ataques à cadeia de abastecimento, que estão evoluindo em sofisticação e escala. Os invasores da cadeia de abastecimento geralmente visam e exploram os pontos mais vulneráveis de uma cadeia de abastecimento.

Frequentemente, são fornecedores terceirizados ou fornecedores com medidas de segurança menos rigorosas. Quando um ponto fraco é comprometido, os invasores o utilizam como ponto de apoio para acessar sistemas maiores e mais seguros. Isso pode envolver a injeção de código malicioso em atualizações de software ou o uso de credenciais roubadas para acessar redes seguras. MOVEit, um software gerenciado de transferência de arquivos usado para transferência segura de dados, foi vítima de um ataque à cadeia de suprimentos em 2023. O software é usado por 1.700 empresas de software e 3,5 milhões de desenvolvedores em setores como saúde, finanças, tecnologia e governo.

Deepfakes e o surgimento de ameaças à segurança cibernética de IA

Levando em conta que 2024 marca um ano eleitoral crucial nos EUA, o aumento das ameaças geradas pela IA, especialmente os deepfakes, surge como uma grande preocupação de segurança. As eleições gerais de setembro de 2023 na Eslováquia servem como um exemplo claro de como a tecnologia deepfake pode prejudicar as eleições.

No período que antecedeu estas eleições parlamentares altamente contestadas, o partido de extrema-direita Republika utilizou notas de áudio e vídeos falsos para espalhar informações falsas sobre o líder progressista da Eslováquia, Michal Šimečka. Esses deepfakes alteraram a voz de Šimečka, retratando-o falsamente discutindo planos para fraudar as eleições e até mesmo aumentar os preços da cerveja. Embora o impacto exato destes deepfakes no resultado final das eleições ainda não esteja claro, o incidente destacou as potentes capacidades disruptivas desta tecnologia.

Corroborando esta ameaça, a Previsão de Cibersegurança do Google Cloud para 2024 indica que a IA generativa pode complicar a detecção de emails de phishing e potencialmente aumentar a escala e a eficiência das atividades criminosas. A acessibilidade e o avanço contínuo da tecnologia de IA tornam-na uma ferramenta formidável para os invasores.

6 tipos comuns de ataques cibernéticos

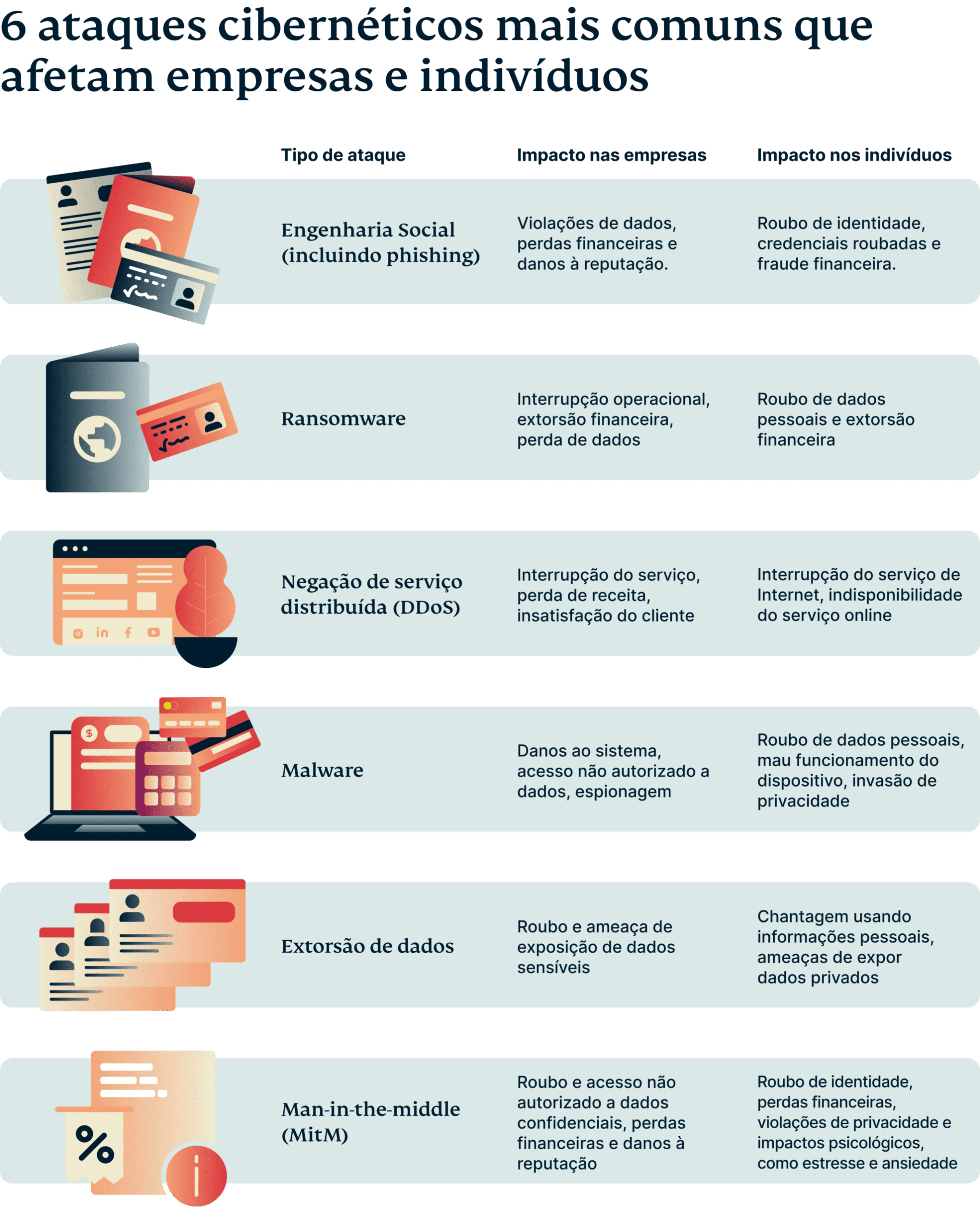

Compreender o impacto dos ataques cibernéticos em diversas indústrias e indivíduos é importante se pretendemos combatê-los. Aqui, nos aprofundamos nas táticas de ataque cibernético mais comuns, como são executados e seus efeitos nas empresas e nos indivíduos.

| Tipo de ataque | Impacto nas empresas | Impacto nos indivíduos |

| Ataque de engenharia social (incluindo phishing) | Violações de dados, perdas financeiras e danos à reputação | Roubo de identidade, credenciais roubadas e fraude financeira |

| Ransomware | Interrupção operacional, extorsão financeira, perda de dados | Roubo de dados pessoais e extorsão financeira |

| Ataques DDoS | Interrupção de serviço, perda de receita, insatisfação do cliente | Interrupção do serviço de Internet, indisponibilidade do serviço online |

| Programas maliciosos | Danos ao sistema, acesso não autorizado a dados, espionagem | Roubo de dados pessoais, mau funcionamento do dispositivo, invasão de privacidade |

| Extorsão de dados | Roubo e ameaça de exposição de dados sensíveis | Chantagem usando informações pessoais, ameaças de exposição de dados privados |

| Ataques man-in-the-middle (MitM) | Roubo e acesso não autorizado a dados confidenciais, perdas financeiras e danos à reputação | Roubo de identidade, perdas financeiras, violações de privacidade e impactos psicológicos como estresse e ansiedade |

Cada um destes ataques tem um método único de execução e impacto, tornando-os particularmente eficazes contra os alvos pretendidos.

Phishing

Phishing ocorre quando os cibercriminosos se fazem passar por organizações legítimas por email, mensagens de texto ou outros canais de comunicação para roubar informações confidenciais. Esses ataques muitas vezes induzem os usuários a clicar em links maliciosos ou baixar anexos comprometidos, levando ao roubo de identidade, fraude financeira ou acesso a sistemas seguros. O phishing é a ameaça de email mais comum, responsável por 39,6% de todos os ataques por email. É particularmente perigoso porque visa erros humanos e não vulnerabilidades do sistema.

Ransomware

Ransomware é um software malicioso que criptografa os arquivos da vítima, tornando-os inacessíveis até que um resgate seja pago. Esta forma de malware teve um aumento global, afetando 72,7% das organizações em 2023. O custo médio do ataque de ransomware é de cerca de US$ 4,54 milhões, com custos de recuperação em média de US$ 1,85 milhões.

Os cibercriminosos melhoram continuamente os seus métodos, utilizando técnicas de criptografia mais sofisticadas que tornam cada vez mais difícil para as vítimas recuperar os seus dados sem pagar o resgate. Além disso, o aumento da criptomoeda facilitou transações anônimas, tornando mais fácil para os invasores receberem pagamentos sem serem rastreados.

Os ataques de ransomware deixaram de visar sistemas individuais e passaram a paralisar redes inteiras, incluindo infraestruturas críticas e grandes corporações, levando a perturbações financeiras e operacionais significativas. O impacto destes ataques vai além da perda financeira imediata; muitas vezes resultam em danos à reputação a longo prazo e na perda de confiança dos clientes nas organizações afetadas.

Ataques DDoS

Os ataques DDoS, ou negação de serviço distribuída, são um tipo de ataque cibernético em que sistemas de computador são usados para atingir um único serviço, como um site, servidor ou rede. O objetivo é tornar o serviço online indisponível, sobrecarregando-o com tráfego de múltiplas fontes. É como um engarrafamento com tantos carros que impede o tráfego normal de chegar ao destino desejado.

Em 2023, os ataques DDoS registraram um aumento significativo tanto em frequência como em intensidade, de acordo com a empresa de segurança cibernética Cloudflare. O quarto trimestre registrou um aumento de 117% ano a ano nos ataques DDoS na camada de rede e ataques DDoS direcionados a sites de varejo, remessas e relações públicas durante a temporada de férias.

Programas maliciosos

Malware, abreviação de software malicioso, abrange várias formas de software prejudicial, incluindo vírus, worms e cavalos de Troia. Esses programas podem se infiltrar, danificar ou desabilitar computadores, sistemas e redes, permitindo que criminosos cibernéticos espionem sua atividade.

Um exemplo comum de ataque de malware é um ataque de carregador: ataques cibernéticos furtivos e em vários estágios que utilizam programas pequenos, muitas vezes de aparência legítima (como um leitor de PDF), chamados de “carregadores”, para entregar e executar secretamente malware no computador da vítima. O programa é chamado de carregador porque sua função é baixar malware em segundo plano, dando a aparência de uma ferramenta ou software legítimo.

O número total de programas de malware exclusivos ultrapassou 1 bilhão, com os cavalos de Tróia representando 58% de todos os malwares. O malware pode resultar em acesso não autorizado a dados, danos ao sistema e espionagem.

Extorsão de dados

A extorsão de dados envolve criminosos cibernéticos que roubam dados confidenciais e ameaçam divulgá-los, a menos que um resgate seja pago. Esta tática foi usada em 27% dos ataques cibernéticos em 2023. Ao contrário do ransomware, que impede o acesso aos dados, a extorsão de dados envolve o roubo real de dados e representa uma ameaça de exposição pública ou venda dos dados roubados.

Os ataques de extorsão de dados geralmente são conduzidos por meio de violação ou exfiltração de dados. A primeira etapa envolve o acesso ao seu sistema e roubo de seus dados pelos invasores. Depois que os dados são roubados, eles são transferidos para os servidores dos invasores, criando uma cópia fora do seu alcance. Os invasores então entram em contato com você, revelando que possuem seus dados e deixando claras suas demandas. Eles podem ameaçar divulgar as informações publicamente, vendê-las a quem pagar mais ou usá-las para outros fins maliciosos, como roubo de identidade ou fraude.

Infelizmente, pagar o resgate tanto pela extorsão de dados quanto pelos ataques de ransomware não garante que você recuperará seus dados ou que os criminosos excluirão seus dados de seus servidores.

Ataques man-in-the-middle (MitM)

Os ataques MitM ocorrem quando um hacker intercepta secretamente e possivelmente altera a comunicação entre duas partes que acreditam estar se comunicando diretamente. Esses ataques podem ocorrer em qualquer forma de comunicação online, como navegação, envio de email ou até mesmo transações seguras. Os ataques MitM podem levar ao roubo de informações pessoais, credenciais de login e informações financeiras, representando um risco significativo para indivíduos e empresas.

Os ataques MitM representaram 35% da atividade de exploração de Wi-Fi em 2023, demonstrando a sua prevalência, especialmente em ambientes com Wi-Fi público, que muitas vezes são menos seguros.

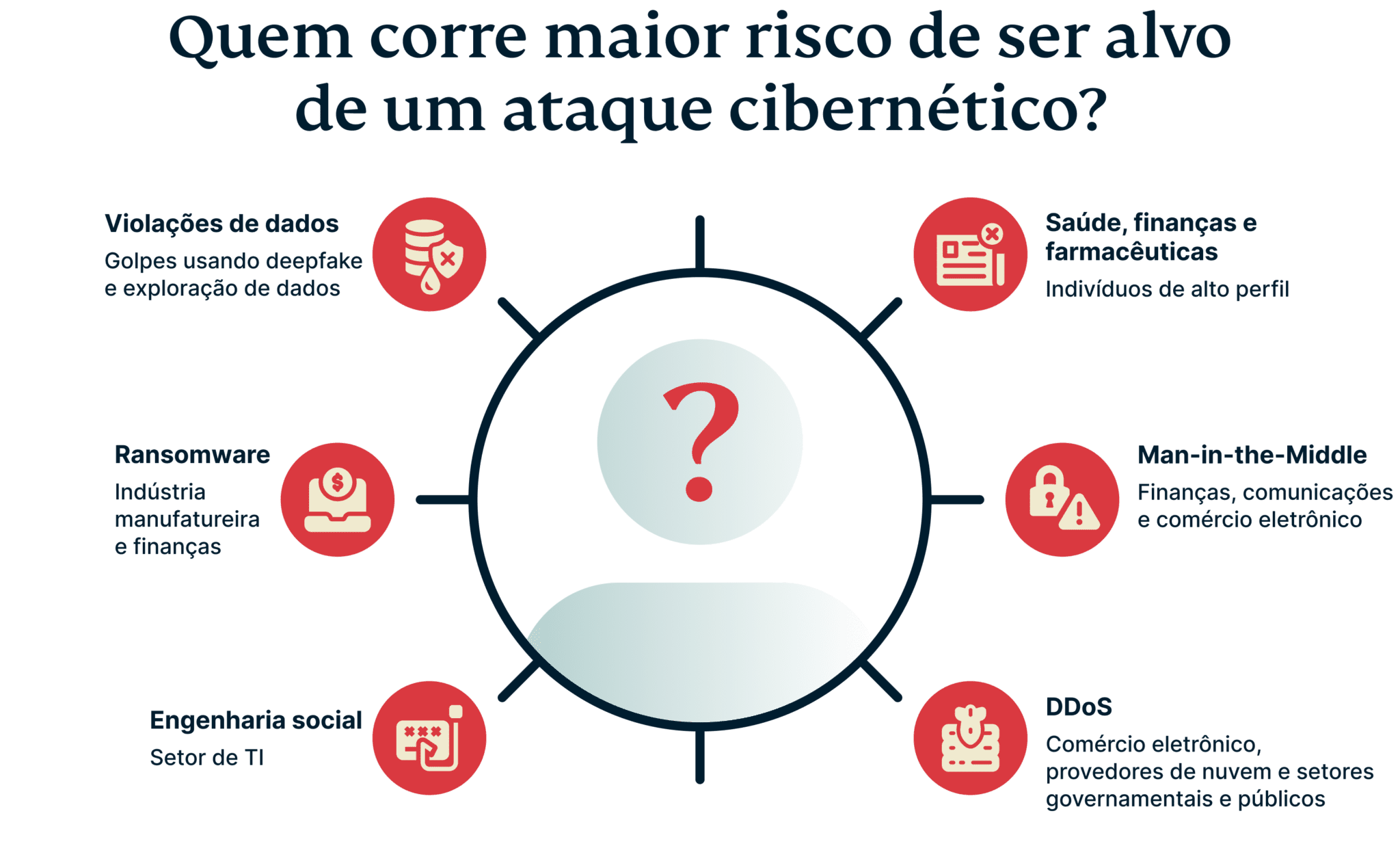

Quem é mais vulnerável a ataques cibernéticos?

Os ataques cibernéticos podem atingir qualquer indivíduo ou empresa, mas certos setores são mais suscetíveis devido à natureza das suas operações e à sensibilidade dos dados que tratam. Setores como saúde, finanças e varejo, essenciais para a vida cotidiana das pessoas, são particularmente vulneráveis.

Saúde e finanças

Estes setores são alvos principais porque detêm dados críticos. Os registros de saúde contêm informações pessoais confidenciais, incluindo números de Seguro Social e históricos médicos, tornando-os atraentes para roubo de identidade, fraude de seguros e extorsão. Informações de pagamento, como dados de cartão de crédito, são monetizáveis e cobiçadas para transações fraudulentas ou revenda no submundo do crime.

Em 2023, o setor da saúde registrou o custo médio mais elevado das violações de dados pelo 13º ano consecutivo, com custos chegando a US$ 10,93 milhões. Isto realça a vulnerabilidade do setor, não apenas em termos de potenciais perdas financeiras, mas também na perturbação de serviços críticos. A dependência tanto da nuvem quanto de plataformas tecnológicas tradicionais aumenta o risco e o custo das violações.

Indústria manufatureira

A indústria manufatureira é outro alvo importante, especialmente para ataques de ransomware, responsáveis por 30% de todos os incidentes em 2023. A suscetibilidade desta indústria decorre da sua baixa tolerância ao tempo de inatividade operacional, o que pode tornar as empresas mais propensas a pagar resgates para retomar a produção rapidamente.

Setor de TI

O setor de TI é também um alvo significativo devido ao seu papel central na manutenção de serviços essenciais e ao fato de ser a espinha dorsal das infraestruturas digitais. O potencial para interrupções de alto impacto torna-o um alvo lucrativo para os cibercriminosos.

Indivíduos de alto perfil

Além das indústrias, os políticos, os indivíduos com elevado patrimônio líquido e as figuras influentes também estão em risco, especialmente devido a ataques de deepfake e de exploração de dados. O incidente eleitoral na Eslováquia mencionado acima ilustra como estes tipos de ataques podem ser utilizados para manipular a opinião pública ou desacreditar indivíduos.

Estas ameaças crescentes a várias indústrias ressaltam a necessidade de contramedidas robustas, considerando que os indivíduos também serão afetados, o que leva à questão…

O que está sendo feito para combater os ataques cibernéticos?

Há um aumento notável nos investimentos em segurança cibernética em resposta à crescente ameaça cibernética. Por exemplo, a DigitalOcean informou que 37% das empresas nos EUA planejam aumentar os seus gastos com segurança cibernética. Este aumento é impulsionado pela adoção de software de segurança avançado, pela modernização de sistemas legados e pelo surgimento de novas ameaças provenientes da IA generativa.

No entanto, a responsabilidade de combater as ameaças cibernéticas vai além das corporações. As regras e políticas governamentais também moldam estratégias nacionais abrangentes de segurança cibernética. Isto inclui o desenvolvimento de defesas cibernéticas fortes, a promoção de parcerias público-privadas de compartilhamento de informações e o investimento em infraestruturas de segurança cibernética.

Além disso, os líderes podem apoiar programas de educação e formação para criar uma força de trabalho qualificada em segurança cibernética e introduzir legislação que imponha padrões rigorosos de segurança cibernética. Um exemplo notável de colaboração internacional é uma iniciativa conjunta da Austrália, Alemanha, Canadá, Holanda, Nova Zelândia, Reino Unido e EUA para orientar empresas e engenheiros de desenvolvimento de software na criação de produtos tecnológicos mais seguros. Estas parcerias são essenciais, uma vez que as ameaças cibernéticas muitas vezes atravessam fronteiras, exigindo esforços globais coordenados para garantir uma dissuasão e resposta eficazes.

O que você pode fazer para se proteger de ataques cibernéticos

A responsabilidade pela segurança cibernética não recai apenas sobre as empresas e os líderes nacionais; ela também depende dos indivíduos. Todos têm um papel importante na prevenção de ataques cibernéticos, exigindo uma abordagem abrangente que inclua medidas técnicas, sensibilização e adesão a políticas de segurança robustas. Como indivíduos, temos o poder de reforçar significativamente as nossas próprias defesas cibernéticas através de algumas ações importantes:

-

Adote protocolos de autenticação fortes

Senhas fortes são sua primeira linha de defesa contra ataques cibernéticos. A maioria dos especialistas em segurança recomenda o uso de um gerenciador de senhas para gerar e armazenar com segurança senhas longas e complexas, seja em contas profissionais ou pessoais.

Aplicar medidas de autenticação fortes, como autenticação de dois fatores (2FA) ou autenticação multifator (MFA), é uma ótima maneira de adicionar camadas extras de segurança a qualquer uma de suas contas. Isso garante que mesmo que as credenciais de login sejam comprometidas, o acesso não autorizado ainda será evitado.

-

Considere usar uma VPN

Embora o download de uma VPN não o torne imune a ataques populares como o phishing, ele aumenta significativamente a sua segurança digital de várias maneiras. As VPNs fornecem criptografia e conexões seguras, especialmente em redes onde a confiança é questionável, como redes Wi-Fi públicas em cafés, hotéis ou aeroportos. Isso protege sua conexão contra ataques Man-in-the-Middle e ataques DDoS.

Graças aos algoritmos de criptografia pós-quântica, eles são especialmente eficazes na proteção de seus dados contra ameaças interceptativas, como ataques do tipo “armazenar agora e descriptografar depois”. Isso oferece proteção imediata e futura para seus dados online. Recomendamos optar por uma solução abrangente como a ExpressVPN, que geralmente inclui ferramentas como gerenciadores de senhas, auxiliando no cumprimento de padrões de autenticação robustos e no gerenciamento de suas senhas com mais segurança.

-

Atualize todo o seu software regularmente

As atualizações e patches de software são projetados para solucionar vulnerabilidades conhecidas em sistemas operacionais, aplicativos e outros componentes de software. Os cibercriminosos muitas vezes exploram vulnerabilidades em software desatualizado para obter acesso não autorizado ou implantar código malicioso. As organizações podem reduzir significativamente o risco de tais explorações usando as versões mais recentes de software.

-

Manter-se vigilante pode protegê-lo

É importante permanecer vigilante e informar-se sobre as últimas táticas fraudulentas para evitar se tornar uma vítima. Muitos golpes são projetados para obter informações pessoais, como nomes, endereços e números de Seguro Social, por meio de emails de phishing e malware. Portanto, é importante se familiarizar com os sinais desses golpes para não ser vítima deles.

Alguns sinais de que você está sendo alvo de um golpe incluem o recebimento de mensagens de texto ou emails de pessoas que você não conhece, que incluem links desconhecidos, erros de digitação e erros gramaticais.

As empresas também precisam garantir que os funcionários sejam treinados para compreender a engenharia social e as técnicas de phishing.

-

Denuncie quaisquer atividades online suspeitas

Embora a denúncia de atividades suspeitas possa parecer insignificante, o seu impacto está longe de ser negligenciável. De acordo com o relatório da IBM, as organizações levam em média 204 dias para identificar uma violação de dados, seguidos de 73 dias adicionais para contê-la. Ao alertar antecipadamente sobre atividades suspeitas, os indivíduos podem ajudar muito as empresas a detectar e responder a violações mais rapidamente. Isto não só reduz a duração da violação, mas também limita potencialmente a extensão dos danos.

Perguntas frequentes sobre ataques cibernéticos

O que é um ataque cibernético?

Quais são os alvos mais comuns dos ataques cibernéticos?

Quais são os tipos mais comuns de ataques cibernéticos?

Ataques de engenharia social: isso inclui ataques de phishing que enganam as pessoas para que forneçam informações pessoais, disfarçando-as de entidades confiáveis. Por exemplo, um golpista pode criar uma interface de site semelhante ao de uma instituição financeira que engana os usuários para que insiram seus dados.

Programas maliciosos: abrange diversas formas de software prejudicial, incluindo vírus, worms, cavalos de Troia e ransomware. O programa malicioso ou malware geralmente é entregue por meio de anexos de email ou downloads de software e pode danificar ou desativar computadores, roubar dados ou permitir que invasores assumam o controle dos sistemas afetados.

Ransomware: Um tipo de malware que criptografa os arquivos da vítima, tornando-os inacessíveis, e exige o pagamento de um resgate para descriptografá-los. O ransomware pode se espalhar por meio de emails de phishing ou explorando vulnerabilidades de segurança.

Ataques distribuídos de negação de serviço (DDoS): esses ataques visam tornar uma máquina ou recurso de rede indisponível para os usuários pretendidos, sobrecarregando o alvo com uma inundação de tráfego de Internet.

Extorsão de dados: embora semelhante ao ransomware, a extorsão de dados geralmente envolve hackers roubando dados e armazenando-os para revelá-los ou vendê-los a terceiros. Essencialmente, os criminosos envolvidos em extorsão de dados estão interessados em ganhar dinheiro com os dados que roubaram e não estão necessariamente interessados em devolvê-los, mesmo que tenham sido pagos.

Ataques man-in-the-middle (MitM): isso ocorre quando os invasores interceptam e alteram ou retransmitem comunicações entre duas partes que acreditam estar se comunicando diretamente entre si.

O que você pode fazer para se proteger de ataques cibernéticos?

Use senhas fortes e autenticação multifator: sua primeira linha de defesa contra hackers são senhas fortes que mantêm os atores mal-intencionados afastados. Você pode fortalecer essa defesa usando métodos de autenticação multifator que protegem seus logins.

Use uma VPN: utilizar uma VPN como a ExpressVPN ao se conectar a Wi-Fi público, seja em cafés ou aeroportos, ajuda a criptografar seus dados e a protegê-los de possíveis espiões.

Mantenha o software atualizado: as atualizações de software são como manter a integridade da malha de uma armadura. Corrija imediatamente qualquer brecha para permanecer seguro.

Mantenha-se alerta: esteja atento a phishing, malware e outros golpes digitais. Conhecer as várias táticas fraudulentas evita que você seja vítima facilmente.

Denuncie qualquer atividade suspeita: talvez pareça um detalhe sem importância, mas isso pode alertar outras pessoas e impedir ataques mais rapidamente.

Dê o primeiro passo para se proteger online. Experimente a ExpressVPN sem riscos.

Obtenha ExpressVPN